Специалисты из британской компании Pen Test Partners изучили систему безопасности «умных» термостатов — устройств, регулирующих температурный режим в помещениях - и разработали программное обеспечение, позволяющее перехватить управление термостатами, а также потребовать выкуп за возврат контроля над ними.

Атака на термостат была продемонстрирована на конференции DefCon, её цель - показать уязвимости в безопасности IoT-гаджетов.

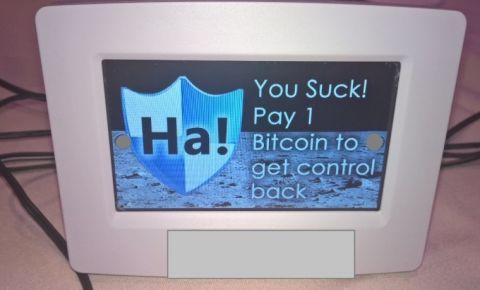

Используемый для взлома прошивки термостата баг специалисты не раскрыли. Схема действий взятого под контроль хакеров устройства характерна для классического вируса-вымогателя: термостат через надпись на экране требовал выкуп в размере одного биткоина. В подтверждение своих намерений он постоянно поднимал и опускал температуру.

В прошивку устройства удалось проникнуть через через слот для карт памяти. Оказалось, что устройство не проводит какую-либо проверку файлов, и потому злоумышленники могут интегрировать ПО в исполняемые файлы, запускаемые автоматически.

Зачем пользователям вообще скачивать файлы на термостат и как заставить их это сделать, остаётся открытым вопросом. Однако можно не сомневаться, что раз такая возможность существует, рано или поздно она будет использована хакерами.