ИТ-службам компаний пора приступать к тестированию Windows 7. Хотя ее преимущества перед Windows Vista в плане производительности, функциональности и безопасности не столь революционны, большинству компаний уже надо подумать о модернизации клиентских систем, чтобы в полной мере использовать возможности современных технологий. В октябре Windows XP отметит свой восьмой день рождения, и эта стареющая операционная система уже не очень подходит для многоядерных систем и 64-разрядной архитектуры, точно так же как и для современных сетевых технологий, включая IPv6, ISCSI и беспроводные сети.

Наиболее заметным и весомым отличием Windows 7, несомненно, стал модернизированный интерфейс Aero. С помощью панели задач Aero Peek осуществляется доступ к “спящим” приложениям и фоновым задачам; новые списки быстрого перехода (Jump Lists) предоставляют быстрый доступ к конкретным документам и истории приложений; виртуальные библиотеки (Libraries) расширяют сферу доступа за пределы компьютера и сети, целый ряд приложений и документов оказываются доступны пользователю после нескольких кликов компьютерной мыши.

Однако усовершенствования в графическом интерфейсе — это не главный аргумент для привлечения внимания предприятий к новой ОС. В Windows 7 есть целый ряд очень интересных функций, среди которых — DirectAccess (удаленный доступ в сеть с использованием IPv6) и BranchCache (локальное кэширование файлов и сайтов). Они специально созданы для работы с серверами и доменами, оснащенными новейшим серверным продуктом Microsoft — Windows server 2008 R2. eWeek Labs обязательно проверит все эти возможности в рамках совместного тестирования продуктов по программе “лучше вместе”. В самом ближайшем будущем мы также более подробно изучим новый механизм Enterprise Search и множество виртуализационных возможностей, доступных в Windows 7.

А в этом обзоре я сфокусируюсь на некоторых вопросах, которые возникли на самых ранних этапах оценки ОС: можно ли ее установить на находящиеся сегодня в эксплуатации компьютеры, можно ли ее установить через апгрейд предыдущей версии ОС, повысится ли безопасность компьютера, даст ли Windows 7 прирост в производительности ПК по сравнению с Windows Vista.

Ответы на эти вопросы соответственно таковы: да; возможно; возможно, но с оговорками.

Инсталляция

Компания Microsoft предоставляет два способа для установки Windows 7 — обычный и через апгрейд ОС. Однако для большинства ПК потребуется обычная установка, поскольку возможности для апгрейда ОС довольно ограниченны. Например, пользователи Windows XP не смогут модернизировать ее до Windows 7, такая возможность не предусмотрена. При переходе от 32-разрядной Vista к 64-разрядной Windows 7 (или от 64-разрядной Vista к 32-разрядной Windows 7) также надо пользоваться обычной процедурой.

Только пользователи, переходящие от Vista к Windows 7 в рамках одной архитектуры (32-разрядной или 64-разрядной), могут провести апгрейд ОС. Но даже в этом случае есть дополнительные ограничения. Дело в том, что такой апгрейд возможен лишь с повышением ранга версии системы: если у вас установлена Vista Ultimate, вы не сможете перейти на Win7 Home Premium или Professional, а, например, Vista Home Premium вполне может быть обновлена до Windows 7 Ultimate. Нужно также иметь в виду, что нельзя перейти с Vista Ultimate к Windows 7 Enterprise (посмотрите, что Уолт Моссберг написал в своей “таблице обновления”).

Обычная процедура инсталляции Windows 7 требует от пользователя последующей переустановки всех приложений. Но прежде, чем запустить процедуру, я посоветовал бы предварительно записать драйвер для сетевого адаптера (совместимый с Windows 7 или Windows Vista) на USB-накопитель. Впрочем, Windows 7 сохранит все ваши данные на системном диске невредимыми — в процессе установки новой ОС они записываются в папку Windows.old и доступны в новой среде.

Кроме того, Microsoft дает ссылку на бета-версию Windows Upgrade Advisor, программу, которая проверяет текущую систему на наличие несовместимых программ и драйверов. И наконец, пользователи должны иметь в виду, что осложнить процедуру инсталляции новой ОС может установленное на компьютере ПО для борьбы с вредоносными программами, поэтому я рекомендую предварительно деинсталлировать его даже в том случае, если Advisor сообщит, что оно представляет лишь потенциальную проблему.

Я тестировал и 32- и 64-разрядные версии Windows 7 Ultimate, сравнивая их с аналогичными вариантами Vista SP2 Ultimate на двух компьютерах. Первый представлял собой недавно выпущенный типичный ноутбук для бизнес-пользователей, подобный тем, что сегодня используются в больших и маленьких компаниях, — Dell XPS M1330 с 3-Гб ОЗУ, 2,6- ГГц процессором Core2Duo T9500, жестким диском на 160 Гб и графической картой Nvidia M8400. Второй относился к категории существенно более мощных настольных систем: четырехъядерный Phenom II 945 с тактовой частотой 3 ГГц; 4-Гб ОЗУ DDR3, работающее на частоте 1066 МГц; жесткий диск на 1 Тб и видеокарта ATI Radeon HD 4870 X2.

Процесс установки Windows 7 с оптического носителя прошел безо всяких проблем и занял меньше времени, чем потребовалось в случае с Vista. Я замерил время от первой загрузки с DVD до момента, когда пользователь получает возможность войти в систему и взаимодействовать с нею. На ноутбуке Dell установка 32-разрядной Windows 7 заняла 21 мин (для Vista SP2 потребовалось 32 мин), а 64-разрядной — 28 мин (в случае с Vista x64 — 30 мин).

На настольном ПК установка прошла быстрее во всех случаях: 32- и 64-разряные версии Windows 7 были инсталлированы за 15 и 18 мин соответственно, а аналогичные версии Vista — за 18 и 19 мин.

Все приведенные цифры относятся к обычной процедуре инсталляции, причем поверх старой операционной системы она выполняется примерно за то же время. А вот модернизация с Vista до Windows 7 занимает в два с половиной раза больше времени, т. е. от 45 минут до часа в каждом случае.

Мне кажется, что некоторое расхождение в цифрах для Windows 7 и Vista SP2 обусловлено тем, что разработчики Windows 7 немного схитрили при оценке производительности аппаратных компонентов системы в ходе установке ОС. В Vista предусмотрена оценка производительности всех компонентов, и она занимает несколько минут, а Windows 7 проверяет производительность только видеоподсистемы. По правде говоря, Windows 7 не в состоянии представить пользователям индекс производительности Windows Experience Index, а Vista вычисляет этот показатель в процессе установки.

Наличие драйверов

Состояние дел с драйверами для недавно произведенных ПК (не старше трех лет), совместимыми с Windows 7, оказалось на удивление хорошим, а после первого подключения ПК к узлу Windows Update оно только улучшается. Для обеих тестовых систем, а также и некоторых других, на которые я устанавливал Windows 7 RTM (включая ноутбуки Lenovo T60p и Х61), необходимые драйверы нашлись непосредственно на инсталляционном диске. Если говорить о четырех перечисленных выше системах, то фактически не оказалось только одного драйвера — для беспроводной карты WAN в одном из ноутбуков.

И все же в ряде случаев драйверы работали не очень надежно. К примеру, в Lenovo X61 под 64-разрядной Win7 видеодрайвер для интегрированного в чипсет Intel 965 адаптера в целом функционировал, но требовал дополнительной настройки, особенно при подключении внешнего монитора через VGA-разъем ноутбука. Чтобы выводить изображение на внешний монитор с максимальным поддерживаемым им разрешением, мне приходилось периодически перенастраивать частоту обновления экрана.

Я думаю, что к моменту официального запуска Windows 7 в продажу поддержка драйверов в этой ОС и их функционирование существенно улучшатся. Однако не надо ожидать, что будет обеспечена поддержка старых систем. Если какой-либо вендор не выпустил для своего устройства драйвер, надежно работающий в среде Vista, то он не появится и для Windows 7.

Безопасность

В Windows 7 реализован ряд новых возможностей для обеспечения безопасности, но, как ни странно, многие пользователи Windows 7 могут оказаться менее защищенными по сравнению с пользователями Vista.

Наиболее интересные функции обеспечения безопасности, такие как белый лист приложений и шифрование данных на всех дисках, в том числе на съемных, не включены в версии Professional и Home Premium, которыми многие будут пользоваться на работе и дома. Кроме того, в угоду пользователям, поднявшим шум по поводу обусловленного системой безопасности неудобства работы в Vista, Microsoft в своей новой ОС отступила назад и отказалась от некоторых впервые реализованных в Vista мер.

Наверное, больше всего нареканий вызвала функция User Account Control (или UAC). Пользователям Vista пришлось привыкать к тому, что они оповещаются о каждом изменении в системе, включая установку приложений и обновлений, предоставление доступа к таким системным инструментам, как Computer Management, и корректировку настроек сетевого адаптера.

Такое уведомление было необходимо, поскольку в Vista пользователь обычно работает не как администратор, хотя формально у него такие права есть. При выполнении акций, разрешенных только для администратора, UAC временно расширяет права пользователя до его уровня, чтобы выполнить только одну конкретную задачу.

Windows 7 поддерживает UAC, но в скорректированном виде, чтобы сделать функцию уведомления и тревоги более приемлемой для пользователей и администраторов. Новая ОС вводит четыре уровня безопасности для UAC, и с помощью скользящего движка на панели настроек (Settings panel) пользователь может выбрать самый подходящий для себя уровень. После установки наиболее высокого уровня UAC функционирует как в Windows Vista, и пользователь всегда оповещается обо всех изменениях в системе, а также о предпринимаемых приложениями попытках получить доступ к защищенным участкам файловой системы.

При принятом в Windows 7 по умолчанию уровне функционирования UAC пользователь получает сообщения об изменениях только в том случае, если не инициирует эти изменения сам. Почувствовать различие между этими двумя уровнями можно, воспользовавшись инструментом Computer Management. На максимальном уровне безопасности пользователь будет уведомляться обо всем происходящем в системе и должен будет подтверждать свои действия, а на принятом по умолчанию уровне безопасности он сможет проводить нужные ему изменения безо всяких предупреждений.

Третий уровень безопасности аналогичен устанавливаемому по умолчанию, но он не требует использования Secure Desktop — изолированного интерфейса, который в ином случае открывается пользователю и при этом не доступен для программ. Четвертый уровень исключает какие-либо уведомления пользователя и необходимость подтверждения им выполняемых действий. Работа на этом уровне рекомендуется только в том случае, когда запуск программы под контролем UAC приводит к ее сбоям.

На самом деле, дополнительные уровни UAC (в том числе и устанавливаемый по умолчанию) предполагают снижение общей защищенности системы. Лично я на своем компьютере выставил максимальный уровень функционирования UAC в Windows 7, соответствующий реализованному в Vista.

Для пользователей Windows 7 Ultimate и Enterprise предусмотрено интересное дополнение. Оно называется AppLocker (это развитие реализованных в XP и Vista политик Software Restrictions) и позволяет создать “белый список” авторизованных для работы на данном компьютере приложений. Пользователь или администратор создает политику, которая допускает исполнение на компьютере только авторизованных приложений, при этом все остальные (вредоносные или же просто не одобренные пользователем) не могут быть запущены.

Управление AppLocker осуществляется в рамках известной архитектуры Microsoft Group Policy. С помощью редактора Group Policy можно создавать новые политики и просматривать существующие на предмет целесообразности их ужесточения или ослабления и выявления приложений, которые могут работать в обход установленного уровня безопасности.

AppLocker выделяет три категории исполняемых кодов (Windows-программы, Windows-инсталляторы и скрипты), и для каждой уровень безопасность должен быть сконфигурирован отдельно. Можно повысить уровень безопасности для кодов одной категории и ограничиться только аудитом — для другой.

Приложения могут быть одобрены несколькими различными способами. Политику идентификации отдельных приложений можно построить на основе анализа их хеш-кодов (оптимально для несертифицированных приложений), имени издателя (для подписанных приложений) или же пути к выполняемому файлу либо содержащей его папке. Windows 7 позволяет легко это сделать, поскольку редактор Group Policy предлагает два простых способа для создания правил. Одним щелчком мыши можно создать действующие по умолчанию базовые правила, предполагающие, что каждому пользователю разрешается запускать программы, расположенные в папках Windows и Program Files, а администратору — любые файлы.

Данная функция интересным образом дополняет UAC. Если AppLocker разрешает пользователям с ограниченными правами запускать программы только из разрешенного набора папок, а выставленный уровень UAC запрещает им что-либо записывать в эти папки, то практически исключается возможность, что такие пользователи, поддавшись на чью-то уловку, установят на компьютер нежелательное или вредоносное ПО.

Для более дифференцированного контроля ситуации администраторы могут генерировать правила автоматически. К примеру, по заданному имени папки (например, Program Files) мастер сможет идентифицировать все относящиеся к этой папке исполняемые файлы на основе их хеш-кода или пути в файловой системе. Дополнительно ужесточить политику можно, разрешив исполнение только тех идентифицированных файлов, которые снабжены цифровой подписью.

Такие дифференцированные правила более жестки и эффективны, но не забывайте о том, что они требуют гораздо больше внимания: их надо часто обновлять, вносить в них поправки и освежать настройки параметров.

Одна из потенциальных проблем, связанных с функцией AppLocker, состоит в том, что для более эффективной ее работы должна функционировать специальная служба — Application Identity. Администратору следует убедиться, что данная служба запускается автоматически при загрузке ОС и в последствии продолжает работать. Поставщики средств обеспечения безопасности обычно предусматривают специальные инструменты, постоянно отслеживающие состояние защитных систем, дабы они всегда были готовы к отражению внешней атаки, но я не уверен, что в Windows приняты аналогичные меры. В ситуации, когда политики AppLocker заданы, а служба Application Identity не активна, пользователь не получает никаких уведомлений, а потому может ничего не подозревать.

В наиболее дорогие версии Windows 7 — Ultimate и Enterprise — добавлена возможность шифрования съемных дисков. Утилита BitLocker To Go размещает всё необходимое для дешифровки данных непосредственно на том же USB-накопителе, благодаря чему данные могут быть прочитаны на любой другой системе с Windows 7. Для этого пользователю нужно лишь ввести свой пароль, выбранный при первом шифровании содержимого накопителя.

Доступ к дискам, защищенным BitLocker To Go, возможен и на компьютерах с предшествующими версиями Windows. Это обеспечивается благодаря тому, что на USB-накопитель записывается специальная программа чтения данных. При подсоединении накопителя к USB-порту компьютера с Windows XP или Vista пользователю предлагается воспользоваться этой утилитой. Запустив ее и введя пароль, пользователь затем может просмотреть или скопировать зашифрованные на съемном носителе данные. На компьютерах с Mac OS в аналогичной ситуации вы увидите десятки разных файлов, но получить доступ к защищенным данным или выполнить какие-либо операции с видимыми файлами не получится.

Так же как и в Vista, в Windows 7 Enterprise и Ultimate предусмотрена возможность полного шифрования дисков с помощью утилиты BitLocker. В Windows 7 пользоваться ею стало немного проще. Дело в том, что в Vista планировать работу BitLocker нужно в ходе инсталляции ОС, поскольку для функционирования утилиты необходим дополнительный загрузочный раздел на диске. Windows 7 создает такой раздел автоматически и делает его меньшим по объему (100 Мб), чем Vista (1,5 Гб). В результате пользователь или администратор может включить функцию полного шифрования диска в любой момент уже после установки ОС.

По умолчанию BitLocker требует, чтобы на компьютере был установлен чип TPM (Trusted Platform Module) для хранения ключей шифрования. Пользователи компьютеров без ТРМ смогут применять USB-ключ, но для этого надо будет внести некоторые изменения в Group Policy.

Я тестировал BitLocker на ноутбуке Lenovo T60p, снабженном ТМР-чипом, и на Dell XPS M1330, для которого использовал USB-хранилище для ключей шифрования. В зависимости от размера жесткого диска и объема данных, которые надо было защитить, шифрование могло растянуться на несколько часов. Около часа потребовалось на то, чтобы защитить информацию на моей относительно пустой тестовой машине и более трех часов — на шифрование полного 80-Гб диска. Однако процедуру шифрования можно остановить в любой момент, если нужно выключить компьютер, а затем возобновить после его включения.

Системные администраторы могут управлять утилитами BitLocker и BitLocker To Go через групповые политики (Group Policy), которые могут быть распространены на весь домен. При этом они могут изменять сложность шифрования и аутентификационные требования, а также хранить ключи для восстановления данных в Active Directory.

Я обнаружил, что при запуске Windows 7 внутри виртуальной машины (я это опробовал на VMware Workstation 6.5) с шифрованием диска через BitLocker могут возникнуть проблемы. Дело в том, что гипервизор не виртуализует ТМР-чип, поэтому при загрузке ОС она не может распознать USB-накопитель своевременно, чтобы начать использовать BitLocker. Так что в этом случае есть смысл ограничиться шифрованием отдельных папок или файлов и не прибегать к полному шифрованию диска.

С Windows 7 администратору больше не потребуется инсталляционный компакт-диск для восстановления рухнувшей или испорченной Windows, поскольку в системе для этих целей предусмотрен специальный инструмент Recovery Console, доступ к которому предоставляется по нажатию клавиши F8 во время загрузки ОС.

В ходе тестирования я обнаружил, что функции восстановления системы, предоставляемые администратору и пользователю с ограниченными правами, существенно различаются. Последний может запустить процедуру диагностического сканирования StartUp Repair, которая автоматически проверяет целостность файловой системы, состояние жесткого диска и реестра и в крайнем случае запрашивает разрешение на восстановление системы до предшествующего состояния, соответствующего последней точке, зафиксированной утилитой System Restore.

У администраторов возможности шире. Они могут исправить все те же ошибки, которые обнаруживаются утилитой StartUp Repair, выбрать любую из сохраненных контрольных точек для отката системы к более ранней конфигурации, восстановить изначальный образ системы, проверить память и получить доступ к командной строке.

С доступом к командной строке связана некоторая проблема, которую я обнаружил, работая с Recovery Console. Во время тестирования я выяснил, что могу запустить консоль как локальный администратор по умолчанию, но только случае, если в системе нет учетных записей других локальных администраторов. Проблема заключается в том, что по умолчанию у локального администратора нет пароля. При обычной загрузке Windows это не является проблемой, поскольку изначально учетная запись заблокирована. Но в данной конкретной ситуации она неожиданно активируется.

Получив доступ к системе через заблокированную учетную запись локального администратора без пароля, я обнаружил, что могу воспользоваться командной строкой и скопировать любые данные из основного раздела на USB-накопитель.

Тестирование производительности

Наибольшей критике Windows Vista подверглась за свою прожорливость. Хотя после выхода Service Pack 1 и 2 разговоры по этому поводу пошли на убыль, согласно общему мнению, эта ОС использует слишком большой объем оперативной памяти, а также очень долго запускается и выключается.

Чтобы посмотреть, скорректированы ли эти моменты в Windows 7, я провел целый ряд тестов с 32- и 64-разрядными версиями Windows 7 и Vista на ноутбуке Dell и настольном компьютере с процессором Phenom II (эти системы описаны выше).

В каждом случае при установке Windows 7 и Windows Vista использовались почти исключительно драйверы, включенные в дистрибутив операционной системы или загружаемые через службу Microsoft Updates. Единственное исключение составили драйверы для видеоадаптеров обоих компьютеров, которые я загрузил с сайтов Dell и ati.adm.com. ОС тестировались в базовых конфигурациях, при этом на компьютеры не устанавливались никакие приложения (за исключением комплекта тестовых программ) или “заплатки” к операционным системам.

Тестирование проводилось с помощью последней версии пакета FutureMark's PCMark Vantage Professional (с соответствующей ОС разрядностью), который позволяет оценить способность системы записывать, проигрывать и редактировать аудио- и видеозаписи, обрабатывать большие объемы текста и веб-страницы, а также выполнять многие другие задачи.

PCMark выдает интегральную оценку, характеризующую общее функционирование системы по сумме выполненных тестов, в ходе которых оцениваются коммуникационные возможности системы, а также ее производительность при работе с памятью и жестким диском, воспроизведении ТВ-программ, кино и музыки, выполнении игровых программ.

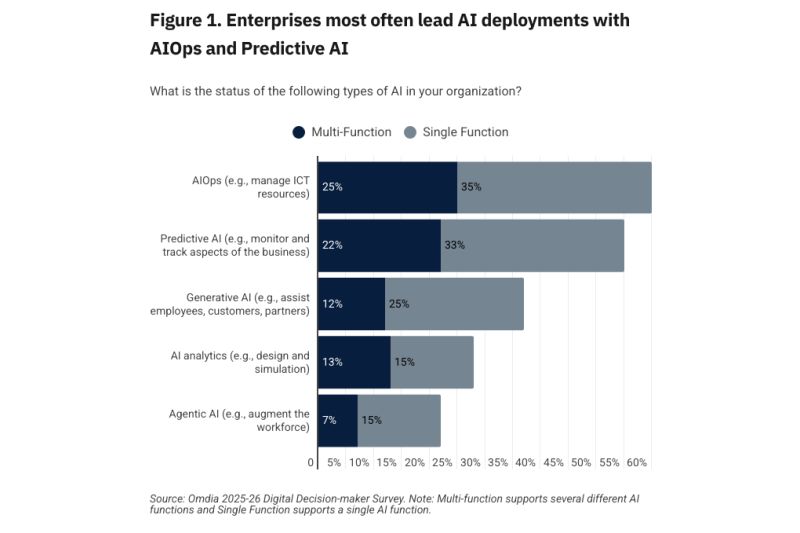

Результаты выполнения PCMark показывают, что в целом Windows 7 работает лучше Windows Vista. В 32-разрядных тестах Windows 7 демонстрирует незначительное превосходство на 2,6% по сравнению с Vista SP2 на ноутбуке (Vista — 3,603, Win 7 — 3,698), но очень заметное улучшение на 15,1% на четырехъядерном настольном компьютере (Vista — 6,096, Win 7 — 7,018). Такое различие свидетельствует о том, что на 32-разрядных системах Windows 7 более эффективна при максимальном поддерживаемом в такой архитектуре объеме ОЗУ, но этот вывод нужно дополнительно перепроверить.

На 64-разрядных системах, по оценке PCMark, Windows 7 превосходит Vista на 13,6% на ноутбуке (Vista — 3,679, Win 7 — 4,183) и на 8,7% на настольном ПК (Vista — 6703, Win 7 — 7284).