При правильном подходе организации могут воспользоваться преимуществами масштабируемых и безопасных облачно-периферийных (cloud-to-edge) операций, пишет на портале InformationWeek Нил Уоррен, управляющий директор, руководитель облачного центра передового опыт Capgemini Americas.

Стремительное распространение удаленной работы катапультировало предприятия в эпоху повсеместных операций. Как ожидается, почти 50% всех сотрудников будут работать удаленно, что создает проблемы, возможности и риски безопасности для ИТ-организаций. В связи с ростом уровня цифровизации корпоративным технологам предлагается ускорить миграцию в облако, повысить удовлетворенность конечных пользователей, автоматизировать предоставление услуг, защитить всю инфраструктуру и сократить расходы. Эти цели могут быть пугающими и труднодостижимыми в совокупности, но при правильных креативных стратегиях все возможно.

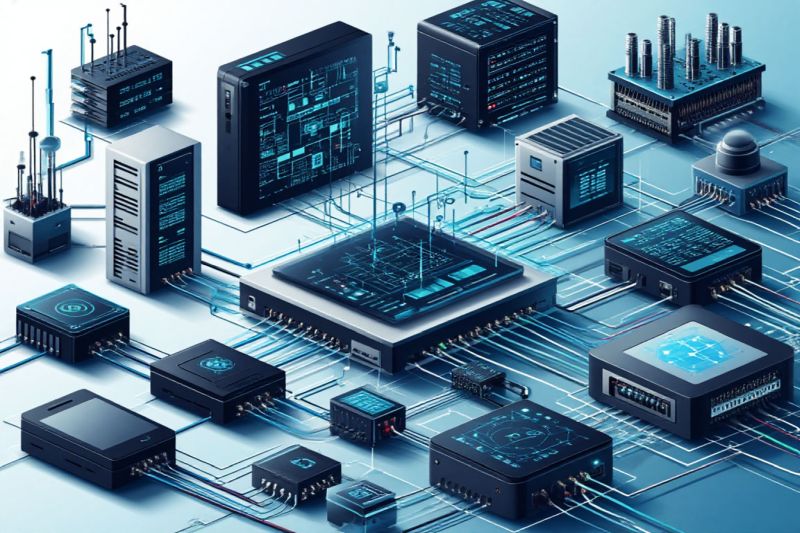

Не секрет, что периферийные вычисления становятся все более популярными, и Forrester и Gartner дают сильные прогнозы для этой технологии на будущее. Сейчас предприятия, развивающие свое присутствие в облаке, оценивают преимущества edge, чтобы вывести свои операции на новый уровень скорости и эффективности.

С помощью облачно-периферийных моделей компании включают периферийные вычисления в свою общую облачную стратегию. Вот три основополагающих и действенных шага, которые необходимо предпринять при внедрении таких моделей:

1. Обновите приложения для более эффективной работы — пришло время для оптимизации

Любая дорожная карта цифровой трансформации начинается с оценки потребностей и требований бизнеса, а также с понимания того, какое влияние новая технология окажет на текущие операции. Централизация приложений и сервисов в облаке требует внедрения на периферии более сложных, дорогостоящих и высокодоступных инфраструктур для обеспечения бесперебойности бизнеса. Многие организации понимают, что при внедрении облачно-периферийных моделей приложения должны в первую очередь работать более распределенно и независимо, чтобы реализовать ключевые преимущества локального сбора и обработки данных, поддерживая при этом более высокий уровень доступности. Это обеспечивает повышенный уровень защиты и устойчивости для критически важных бизнес-функций, особенно с учетом потенциального риска потери связи с облаком.

2. Картируйте как и где будут обрабатываться данные и выполняться приложения — не забывайте об оперативности

Следующий шаг — определение того, как и где будут обрабатываться данные и выполняться приложения, или разграничение между тем, что будет находиться на периферии и будет легко доступно, и тем, что будет располагаться глубже в облаке и потребует более высокого уровня подключения. Важно рассмотреть, какие типы обработки данных необходимо выполнять, прежде чем переводить что-то на периферию. Данные, необходимые для критически важных и локальных операций на объекте, должны оставаться на периферии, поскольку это позволит этим функциям работать независимо, без риска потери связи с облаком. Существуют также определенные системы и сервисы, где необходимость в согласованности данных и централизованной обработке делает невозможным их выполнение на периферии, поскольку такая стратегия не добавляет ценности бизнесу.

В качестве примера можно привести локальные «кэши», где нет зависимости от реального времени и согласованность данных может обеспечиваться асинхронно. Это может быть управление карточками-ключами в гостинице. Хотя некоторые из этих данных могут быть полезны для других сервисов, размещенных в облаке, таких как доступ к карточкам-ключам со смартфонов и аналитика, они гораздо важнее на периферии для локальных операций на объекте и должны быть легко доступны для обеспечения обработки физических карточек-ключей.

3. Оцените риски переноса услуг на периферию — следует стремиться к полномасштабной децентрализованной безопасности

Представьте себе данные на периферии как береговую линию прибрежных отмелей. Все, что расположено вдоль внешней границы отмели, гораздо менее защищено и более подвержено воздействию урагана или тропического шторма. Данные, расположенные на периферии, имеют аналогичные проблемы с безопасностью. Перенос сервисов и инфраструктуры, необходимых для их поддержки, может привести к созданию десятков, а может и сотен новых мини-ЦОДов с новыми компонентами и объектами, которыми необходимо управлять. Это может привести к значительным накладным расходам на эксплуатацию и расширить проблемы управления жизненным циклом в более широком и распределенном масштабе. Кроме того, по мере развития инфраструктуры периферийных вычислений, таких как работа из дома, IoT и 5G, отсутствие физических границ и изоляции создает богатый вектор атак для хакеров.

Организации должны оценивать эти риски при внедрении облачно-периферийных сервисных моделей. Если критически важные бизнес-функции или операции оказываются под угрозой из-за потенциальной потери связи с облачными сервисами, компании должны определить, подходит ли стратегия edge для их нужд и требований. Будь то приложения для периметра, обнаружение угроз или исправления, специалисты по безопасности должны ориентироваться на основные принципы сетевой безопасности при защите облачных систем.

Внедрение облачно-периферийных сервисных моделей требует тщательного планирования и исполнения, поскольку многие из потенциальных рисков могут привести к уязвимости бизнеса. Невозможность доступа к критическим данным открывает дополнительные риски безопасности, которые являются ключевыми соображениями для организаций, когда они оценивают свои системы и проводят картирование данных на ранних этапах внедрения. При правильном подходе облачно-периферийные сервисные модели могут обеспечить организациям бóльшую скорость и эффективность, позволяя им достичь более широких целей цифровой трансформации и бизнеса. Cloud-to-edge — это мощная комбинация, открывающая целый мир новых возможностей.