Ещё

Сегодня мобильное устройство — это рабочее место, офис, канал доступа к данным.

Доверие стало контекстным

Современный UEM, в отличие от MDM, отвечает на более зрелый вопрос: «Насколько это устройство сейчас безопасно и работоспособно?»

Именно это сдвигает акценты развития UEM:

- Доверие не «есть/нет», а «в каком состоянии».

- Контейнеризация приложений — корпоративные данные живут отдельно, и даже если смартфон «пошел на TikTok», данные останутся дома.

- Контекстный допуск — политика зависит не от геолокации, а от состояния устройства, пользователя, сетевого окружения и даже временной зоны (например, «подозрительные» ночные запросы с рабочего смартфона).

UEM перестаёт быть «системой учёта» и становится движком, который решает что, кому, когда и как.

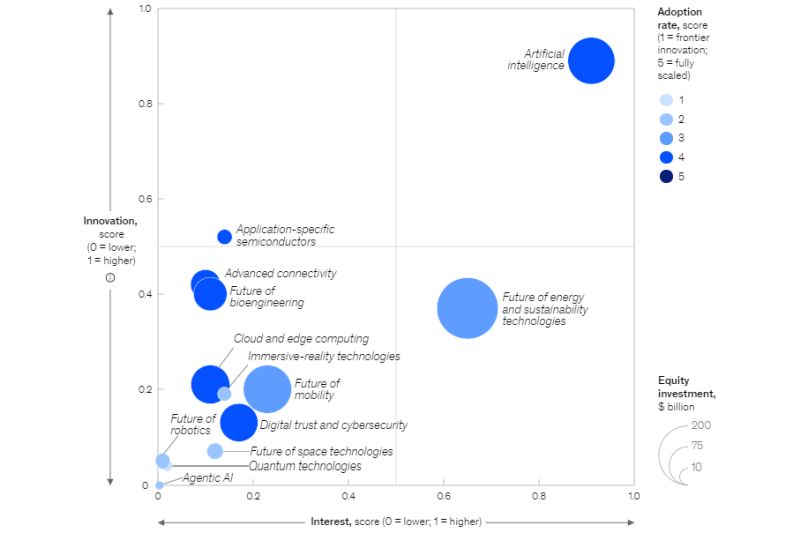

AI: не «умный бот», а интеллектуальный security

Если раньше UEM был похож на охранника на входе с блокнотом, то AI в UEM — это охранник с шестью камерами, предиктивной аналитикой.

Перспективы AI в UEM:

- Прогнозирование риска — модель учит, что считается нормальным, а что — нет (например, странные попытки доступа в ночное время, нестандартные цепочки приложений, всплески сетевой активности).

- Адаптивные политики — не руками менять настройки, а когда AI решает, что нужно ужесточить доступ (например, при падении уровня безопасности), система сама это делает.

- Автоматизация инцидентов — распознал угрозу → изолировал устройство → уведомил ответственных → восстановил нормальный режим после проверки.

- Аналитика тенденций — AI не только предупреждает о проблемах, но и показывает, что лежит в основе (типичные сценарии нарушений, частые ошибки сотрудников, слабые места в политике).

Иными словами, UEM + AI — это уже не просто «инструмент ИТ-админа», а интеллектуальная подсистема управления рисками, которая учится, растёт и делает операции быстрее человека.

UEM и Zero Trust: идеальный корпоративный дуэт

Если раньше Zero Trust казался хайпом в презентациях, то сейчас это норма корпоративного доступа: «никому и ничего не доверяй по умолчанию».

Именно здесь UEM раскрывается полностью:

- устройство должно быть пригодным,

- пользователь — аутентифицированным,

- приложение — разрешённым,

- данные — защищёнными.

UEM для терминалов, панелей и роботов

Интересно, что UEM уже давно перестал ограничиваться смартфонами. Сегодня это:

- терминалы продаж и киоски;

- защищённые планшеты для полевых сотрудников;

- бортовые панели и промышленная телемеханика;

- даже устройства IoT/Edge, где критичны управление и обновления.

Там, где раньше писали самописные консоли и прайвет-скрипты, теперь ставят UEM — это экономит время, снижает риск человеческой ошибки и даёт единый язык управления в гетерогенной среде.

Суверенный UEM: не модный тренд, а требование законодательства

Отдельная ветвь развития — локальные/суверенные решения.

Особенно в критичных отраслях и госсекторе:

- полный контроль обновлений и политик;

- интеграция с национальными криптосредствами и PKI-инфраструктурами;

- предсказуемость безопасности без зависимости от внешних облаков.

Тут UEM уже не инструмент IT-теха, а элемент национальной устойчивости ИТ-инфраструктуры.

Выводы

Если суммировать перспективы семейства продуктов UEM, то это:

- UEM как контур доверия — не только устройства, но и приложений, данных, идентичности.

- AI-движок управления рисками — от реактивной админки к проактивной аналитике и адаптации.

- Zero Trust в действии — политики доступа становятся живыми и контекстными.

- Единое управление разнородным парком — от смартфона до промышленного терминала.

- Суверенность и предсказуемость — там, где это необходимо по регуляции и стратегическим задачам.

UEM больше не о том, как заблокировать мобильное устройство.

Он о том, как сделать мобильность безопасной, предсказуемой и управляемой в эпоху удалённых пользователей, гибридных процессов и постоянной трансформации бизнеса.