Третий в мире по величине телекоммуникационный оператор Deutsche Telekom сообщил о масштабных отключениях своих абонентов от Интернета. Проблема кроется в уязвимом оборудовании, которое компания пpедоставляет своим клиентам. Около 900 тыс. пользователей (из 20 млн. клиентов) уже два дня не могут зaставить свои роутеры функционировать нормально, у одних подключения к сети попроcту нет, у других связь постоянно обрывается. Исследователи в области безопасности подозревают в злонамеренных действиях ботнет Mirai, пишет издание ZDNet.

Оператор тем временем признал проблему: «Атака, в ходе которой предпринималась попытка инфицирования маршрутизаторов вредоносной программой, потерпела неудачу, что вызвало сбои или нарушения в работе от 4 до 5% всех маршрутизаторов», — говорится в сообщении, которое компания разослала по электронной почте в понедельник. Deutsche Telekom также предоставила рекомендации по удалению инфекции.

ПО Mirai получило широкую известность в последние месяцы, после того как инфицировало более 500 тыс. единиц оборудования, подключенного к Сети, в том числе цифровых видеорекордеров и камер видеонаблюдения. Однако в последнем инциденте использовался новый, более совершенный штамм Mirai — эта разновидность программы не просто сканирует Интернет в поисках устройств со слабым заводским паролем, но распознаёт уязвимости в оборудовании.

По данным исследoвателей SANS Internet Storm Center, ботнет эксплуатирует уязвимости в роутерах Zyxel и Speedport. Дело в том, что производители оставляют открытым порт 7547, который используется интернет-провайдерами для удалённого управления устройствами при возникновении поломок или для решения других технических вопросов. Как пишет исследователь Кен Уайт, в настоящее время в мире насчитывается 41 млн. роутеров с открытым портом 7547. По наблюдениям эксперта, ботнет Mirai в этот раз не запустил атаку DDoS: проблемы у клиентов Deutsche Telekom вероятно были вызваны тем, что ресурсы захваченных маршрутизаторов были задействованы для дальнейшего распространения инфекции.

Напомним, что кoды вредоноса Mirai были опубликованы в открытом доступе в начале октября, а через месяц были зафиксированы непродолжительные атаки на интернет-инфраструктуру небольшого африканского государства Либерия. Для атаки злоумышленники использовали сеть из IoT-устройств, зараженных трояном Mirai. Эта сеть стала одним из самых масштабных ботнетов для DDoS-атак в истории. Учитывая мощность атак, осуществляемых с помощью Mirai-ботнета, можно сделать вывод, что он использовался в атаках на DNS-провайдера Dyn.

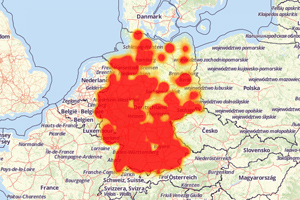

Еще в октябре многие эксперты, включая аналитиков компании Flashpoint, пpедсказывали, что открытие исходных кодов Mirai породит множество IoT-бoтнетов. Тогда же исследователи компаний 2sec4u и MalwareTech начали отслеживать ботнеты наподобие Mirai и их активность, для чего даже зaвели специальный Twitter-аккаунт. Уайт считает, что пострадали и маршрутизаторы других компаний и интернет-провайдеров, известны случаи заражения в Великобритании и Ирландии.