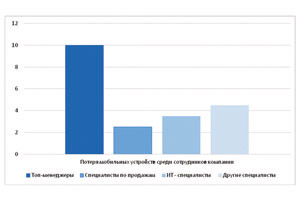

Мобильные устройства (MD, mobile device) стали важным инструментом по повышению работоспособности сотрудников и неотъемлемой частью бизнес-процессов. По оценкам компании «Код Безопасности» за 2016 год, личные мобильные устройства для чтения рабочей электронной почты и обработки другой конфиденциальной информации в России используют более половины сотрудников (58%). В тоже время в зарубежной среде данный показатель доходит всего до 30%. Сравнивая данные показатели можно сказать, что «мобилизация» российских компаний только набирает обороты и проблемы, связанные с безопасностью MD, будут подниматься все чаще.

Влияние мобильных устройств на бизнес-процессы

Приход MD в корпоративный сектор оказало сильнейшее влияние как на ведение бизнеса и выстраивание бизнес-процессов, так и на сотрудников, применяющих MD.

Мобильные устройства с точки зрения бизнеса. Благодаря наличию нового инструмента производительность и мобильность сотрудников вышли на новый уровень, открыв возможности выполнения служебных обязанностей из любой точки мира в любой момент времени. Таким образом, у компаний появилась уникальная возможность сосредоточиться на основных видах деятельности, снизив издержки путем сокращения офисных площадей, перевода сотрудников на удаленную работу, а также снижение фонда оплаты труда благодаря найму сотрудников из развивающихся стран. Некоторые страны (наиболее яркий пример Индия) в полной мере поучаствовали в так называемой мобильной революции, за короткое время данные страны совершили резкий скачок вперед в подготовке ИТ-специалистов, которые в большинстве своем работают на удаленном доступе в крупных корпорациях.

Появление MD в корпоративном ландшафте устройств создало новые задачи для ИТ-подразделений по управлению процессами, связанными с MD. Использование MD существенно поднимает нагрузку на ИТ-подразделения, ведь мобильные пользователи требуют очень высокий уровень поддержки 24/7, а инциденты, связанные с MD, имеют критический статус для бизнеса.

Приход MD поставил компании перед выбором между централизованной, но медленной закупкой корпоративных мобильных устройств (CYOD) и применения тяжеловесных корпоративных стандартов безопасности, которые тормозят бизнес-процессы и понижают удобство от использования или простым и удобным для сотрудников сценарием BYOD (bring your own device) с минимальными ограничениями и большими рисками ИБ.

Мобильные устройства с точки зрения сотрудников. Для сотрудников же MD принесли удобства и новые возможности для выполнения своих должностных обязанностей. Как наиболее популярный сценарий применения MD можно вспомнить о BYOD. Идея по использованию личных мобильных устройств быстро прижилась и получила заслуженное признание.

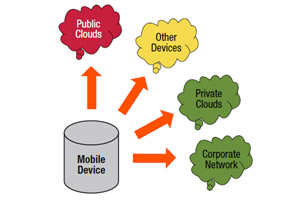

Мобильные устройства с точки зрения ИБ. С точки зрения информационной безопасности наличие MD в корпоративной среде — это сознательное понижение уровня ИБ в угоду мобильности сотрудников и гибкости бизнес процессов. Нужно понимать, что с приходом MD конфиденциальная информация отныне может находится за пределом защищенного периметра. Фактически данный периметр перестает существовать. Каждое устройство, вернувшееся извне, можно рассматривать как потенциальную угрозу.

Мобильные устройства, в отличии от классических ПК и моноблоков, основное время проводят за пределами организации и не могут быть доступны для проведения обновлений, изменений политик и пр.

Далее мы рассмотрим основные риски, связанные с использованием мобильных устройств.

Физический риск

С точки зрения рисков ИБ потеря устройства — один из наиболее серьезных инцидентов, требующий немедленной реакции. По статистике за 2015 год треть пользователей не пользуются паролем на экране блокировки, а ведь именно он является первым рубежом на пути злоумышленника. В случае отсутствия пароля даже случайный прохожий может получить доступ к списку звонков, телефонных контактов, календарю, почте и прочим конфиденциальным данным. Если рассматривать случай со злоумышленником, то обладая определенной компетенцией, возможно восстановить все удаленные данные и историю использования MD.

В качестве дополнительного риска можно рассматривать кражу личных данных и учетных записей, которые могут произойти по результатам анализа потерянного или украденного MD. Многие операционные системы для смартфонов имеют привязку к учетной записи пользователя. Таким образом, в случае компрометации учетной записи существует огромный риск, что MD будет отвязано от учетной записи и вся информация на нем будет потеряна. Данную проблему усугубляют экосистемы мобильных ОС, которые предлагают дополнительные услуги в виде «безопасных» облачных хранилищ для банковских карт, учетных данных от систем и других конфиденциальных сведений. В данном случае нужно трезво оценивать риск хранения конфиденциальной информации на MD и в облачном хранилище и принимать компенсирующие меры, такие как двухфакторная авторизация или применение цифровых токенов.

В качестве дополнительных компенсирующих мер возможно применение следующих мероприятий:

· мониторинг расположения устройства с применением данных от базовых станций сотового оператора и систем геопозиционирования;

· дистанционная блокировка/шифрование/очистка устройства;

· возможность удаленной блокировки SIM-карты;

Однако даже с учетом применения всех описанных компенсирующих мер остаются лазейки в виде программных багов и ошибок интерфейса, вызванных наличием дополнительных модов и плагинов, которые позволяют выполнять некоторые действия в обход стандартных ограничений операционной системы. Также стоит отметить что применение надежных паролей и алгоритмов шифрования на MD могут быть ограничены возможностями операционной системы.

Организационный риск

Как и во многих других случаях, связанных с распространением новых технологических решений, мобильные устройства стремительно распространились среди рядовых пользователей, а затем перешли в корпоративный сектор. При появлении новых сценариев работы с MD в корпоративной среде вскрылись организационные риски и проблемы, в компаниях были разработаны новые стратегии работы с MD, такие как BYOD или CYOD. Примером организационных ошибок является предоставление привилегированного доступа к информационным системам на мобильном устройстве, если такой доступ предоставлен работнику на стационарном рабочем месте. Такие ошибки могут привезти к серьезным инцидентам ИБ.

В зависимости от размера компании прослеживаются определенные закономерности по выбору концепции использования MD. Чем крупнее организация, тем чаще она самостоятельно закупает корпоративные MD с предустановленными техническими средствами защиты информации и настройками, соответствующими политикам ИБ в области защиты мобильных устройств (MDM).

Одним из наиболее важных организационных рисков является уровень подготовки пользователей к работе с MD. Если при работе с первыми мобильными телефонами требовались самые элементарные знания, то с появлением смартфонов все изменилось. В настоящее время среднестатистический пользователь при входе в настройки смартфона теряется от количества всевозможных настроек и ползунков, помимо этого существуют сотни тысяч приложений, которые имеют абсолютно непохожий интерфейс. Все это ведет к тому, что пользователь совершает ошибки в конфигурировании, такие как синхронизация корпоративного устройства с некорпоративным почтовым ящиком, предоставление доступа к данным геолокации, и не понимает скрытого функционала настроек устройств и приложений.

При работе с мобильными устройствами в корпоративной среде необходимо учитывать частоту смены поколений оборудования, данный процесс требует непрерывных затрат на модернизацию технического парка и обучение персонала. Цикл по использованию MD для крупных предприятий на текущий момент составляет в среднем около двух лет. Помимо этого, продолжительность жизни приложений и срок их поддержки становятся все короче.

При рассмотрении организационных рисков со стороны компании нельзя забывать о возможном снижении продуктивности сотрудников и нецелевом использовании MD в рабочее время.

Для пользователей же риск состоит в постоянном процессе обучения по использованию MD. Закостенелые пользователи зачастую готовы уйти из компании по собственному желанию, нежели осваивать новые технологии и устройства.

Технический риск

Мониторинг активности и использования данных. В настоящее время почти все MD обладают режимом многозадачности и позволяют запускать несколько процессов в фоновом режиме. В первых версиях ОС для MD разработчики не уделяли столь значительного внимания вопросам удобства использования и интерфейсу, предоставляя мобильным пользователям возможность детальной настройки контроля активности мобильных приложений. В настоящее время упрощение интерфейса практически полностью лишило пользователей возможности влиять на запущенные процессы и сервисы. Данные изменения позволили вредоносному ПО и программам-шпионам долгое время находиться на MD незамеченным. В таблице ниже представлены типовые сценарии, цели и риски перехвата информации на MD.

|

Угроза |

Риск |

|

Сообщения |

Общие атаки через СМС- и ММС-сервисы. |

|

Получение доступа к email-вложениям |

|

|

Отправка сервисных команд по СМС |

|

|

Произвольное выполнение кода с использованием СМС/ММС |

|

|

Редиректы или фишинговые атаки с использованием HTML, включая текстовые СМС и email |

|

|

Аудио |

Инициация скрытого звонка, запись разговоров |

|

Скрытая аудиозапись происходящего |

|

|

Изображения/ видео |

Поиск фотографий и видео с использованием встроенных функций ОС |

|

Скрытая фото-видеосъемка с последующей отправкой третьим лицам |

|

|

Геолокация |

Мониторинг и получение данных о геопозиционировании, включая дату и время |

|

Конфиденциальная информация |

Адресная книга, календарь, задачи и заметки |

|

История (журналы событий) |

Извлечение журналов посещений веб-браузера, история звонков сообщений и использования приложений |

|

Хранилище информации |

Копирование информации с носителя информации мобильного устройства |

Практически все представленные риски уже были реализованы на тех или иных MD и ОС, не стоит недооценивать риск утечки конфиденциальной информации с MD.

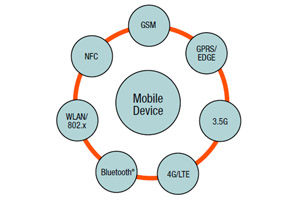

Несанкционированное подключение к сети. Большинству шпионских и вредоносных программ после заражения MD потребуется канал общения с центром управления. В случае использования «спящего» вредоносного ПО задержка между заражением и отправкой информации вовне, может превышать несколько месяцев.

Аналогично, для управления вредоносным ПО на зараженных девайсах необходим канал передачи данных для активации функциональных возможностей и управления в режиме реального времени, например, включение микрофона или выполнение скрытой фотосъемки. В таблице ниже показаны самые распространенные способы для несанкционированного подключения к сети и связанные с этим риски.

|

Вектор |

Риск |

|

Электронная почта |

Позволяет пересылать данные любого размера и формата |

|

СМС |

Возможно использование с целью отправки сервисных команд и управления бэкдором |

|

HTTP get/post |

Комплексный вектор для атаки из браузера, также может использоваться для управления и контроля зараженного устройства |

|

TCP/UDP socket |

Низкоуровневый вектор атаки, также позволяющий пересылать данные любого формата и размера |

|

DNS |

Сложный для реализации низкоуровневый вектор атаки, позволяющий скрытно передавать данные с устройства |

|

Bluetooth |

Пересылка данных любого размера и формата, в радиусе действия Bluetooth |

|

WLAN/WiMAX |

Комплексный высокоскоростной вектор атаки для заражения и последующего контроля и управления устройством |

Представленные векторы атак могут комбинироваться в рамках проведения целевой атаки, заражение может происходить через email или СМС, а последующее управление вредоносным ПО производится с близкого расстояния через Wi-Fi или Bluetooth.

Стоит отметить, что риск проведения целенаправленной атаки значительно выше в случае подключения к общедоступным Wi-Fi-сетям, к примеру, в зале ожидания аэропорта или в метро. По результатам аналитического исследования компании «Код безопасности», более 70% пользователей подключаются к публичным Wi-Fi-сетям.

Веб-интерфейс и мобильные версии сайтов. В то время как большинство MD поддерживают все существующие протоколы браузеров, визуальное представление для пользователя может быть изменено поставщиком услуг мобильной связи (в целях оптимизации интерфейса для маленьких экранов). Однако мобильные версии веб-сайтов зачастую содержат в себе модифицированный контент.

Данный вектор атаки схож с давно известным фишингом, когда при переходе на мобильную версию сайта происходит подмена легитимной страницы или добавление скриптов, отправляющие введённые данные третьим лицам. Данные сценарии широко распространены в банковских сайтах и приложениях.

Утечка конфиденциальных данных. С появлением новых моделей работы и необходимости децентрализованной доступности корпоративных конфиденциальных данных, MD часто хранят в своей памяти большие объемы данных и информации. В качестве примера: конфиденциальные презентации и электронные таблицы зачастую демонстрируются напрямую с MD, а не с помощью ноутбука. Объем дискового пространства MD непрерывно растет и в скором времени любое MD будет способно хранить несколько десятков гигабайт данных.

Это значительно увеличивает риск утечки информации, особенно когда MD дублируют информацию из корпоративных сетей. Такое часто происходит при использовании обычной электронной почты и календаря, полученные письма и вложения устройство автоматически реплицирует к себе в память.

Утечка информации может произойти как непредумышленно, так и в результате атаки на MD извне. Даже привычные легитимные приложения для офисной работы могут иметь уязвимости и являться причиной утечки конфиденциальной информации (например, в случае синхронизации с учетной записью Microsoft). Как результат, конфиденциальная информация может попасть к третьим лицам.

В зависимости от характера утечки информации могут возникать дополнительные риски. MD предоставляют крайне подробную картину того, что делает их пользователь, где он бывает и каковы его предпочтения. Целенаправленные атаки позволяют злоумышленнику за достаточно короткий промежуток времени построить детальный профиль пользователя в плане передвижений, его предпочтений и даже личных привычек. Топ-менеджеры и первые лица организации, обладающие наиболее критичной информацией, находятся в группе риска и могут потребовать дополнительной физической защиты.

|

Тип информации |

Риск |

|

Идентификатор |

Международный идентификатор мобильного оборудования (ІМЕІ), заводской ID устройства, индивидуальные данные пользователя |

|

Оборудование/прошивка и версии установленного программного обеспечения |

|

|

Учетные данные |

Имена пользователей и пароли |

|

Токены авторизации, сертификаты (s/mime, PGP и т. д.) |

|

|

Геопозиция |

Координаты GPS, отслеживания движения, расположение/поведенческие выводы |

|

Файлы |

Все файлы, хранящиеся на системном уровне ОС/файловая система |

Стоит отметить что многие пользователи зачастую держат активированными всевозможные сервисы, такие как Wi-Fi, Bluetooth, GPS и пр., тем самым повышая риски проведения успешной атаки, а также предоставляя устройству огромные возможности по сбору информации о модели поведения пользователя.

Хранение конфиденциальной информации на мобильном устройстве. На текущий момент все популярные мобильные ОС предлагают приложениям встроенные функции по защите конфиденциальных сведений, таких как учетные данные пользователей или их информацию. Однако далеко не все разработчики используют представленные инструменты, до сих пор можно встретить мобильные приложения, хранящие аутентификационные данные пользователей в текстовом виде.

Вторым ключевым фактором безопасности корпоративной информации на MD является шифрование памяти. Зачастую стандартный пакет документов офисного сотрудника (doc, xls, ppt и прочие файлы) хранится на MD в незашифрованном виде. Ни в коем случае нельзя оставлять вопрос шифрования накопителей на откуп пользователей, необходимо предусмотреть обязательное шифрование политиками безопасности.

При использовании BYOD риск хранения данных встает еще острее, использование личных облачных хранилищ информации, таких как Dropbox, «Яндекс.Диск» и др., делают движение информации абсолютно не контролируемым. В данном случае необходимо создавать корпоративные облачные хранилища с целью снижения рисков ИБ и проводить внутрикорпоративные мероприятия по повышению осведомленности работников относительно рисков, которые несёт за собой использование общедоступных облачных хранилищ. По результатам аналитического исследования компании «Код безопасности», более 46% пользователей передают свое мобильное устройство третьим лицам.

Риски, связанные с удобством использования (usability). Эти риски целесообразно рассмотреть отдельно. Зачастую выбирая между удобством и безопасностью, рядовой пользователь выберет удобство, так как мобильное устройство он эксплуатирует ежедневно, а риски ИБ ему кажутся далекими и облачными. Именно по этой причине у среднестатистического пользователя активированы всевозможные сервисы и настройки, к примеру такие критичные, как автоматическое подключение к сетям общего пользования.

В процессе разработки политики по управлению ИБ мобильных устройств необходимо найти компромисс между удобством и безопасностью, в противном случае MD потеряет свои главные преимущества, такие как мобильность и удобство использования.

|

Фактор |

Риск |

|

Частая смена мобильного устройства |

При смене мобильного устройства пользователь вынужден заново осваивать интерфейс и настройки, что создает значительный риск непреднамеренной ошибки и некорректной настройки устройства |

|

Недостаточные знания пользователей о возможностях их устройств |

В настоящее время возможности, предоставляемые ОС и всевозможными приложениями, столь велики, что среднестатистический пользователь просто не может знать обо всех доступных ему функциях |

|

Закрытые ОС, непрозрачные настройки |

Текущие мобильные ОС стараются максимально закрыть свои внутренние процессы, тем самым снижая уровень прозрачности |

|

Обязательная синхронизация с облачными сервисами |

Данный фактор создает дополнительный риск утечки конфиденциальной информации |

|

Ведение конфиденциальных переговоров в мессенджерах |

Данный фактор в сочетании с подключением к общедоступным Wi-Fi-сетям создает легко реализуемый сценарий утечки конфиденциальной информации |

Заключение

Использование MD в корпоративной среде, помимо повышения мобильности и гибкости бизнес-процессов и соответствующих дивидендов в виде повышения продуктивности сотрудников, имеет и ряд недостатков. Один из главных недостатков — это повышение рисков, связанных с утечкой конфиденциальной информации.

При принятии решения об отказе или использовании MD необходимо правильно оценивать риски, и в случае принятия положительного решения необходимо начать данный процесс с разработки политики управления MD и предусмотреть варианты применения различных технических

Автор статьи — директор по мобильной безопасности ISACA Moscow.