Microsoft неоднократно призывала пользователей перейти на Windows 10, называя в качестве причины в том числе улучшенные встроенные механизмы безопасности, которых лишена Windows 7. Обеспечивать защиту пользователей в «десятке» компания «приставила» службу Address Space Layout Randomization (ASLR, рандомизация размещения адресного пространства). Это технология, применяемая в Windows, Linux, FreeBSD, macOS, iOS и Android, при ее использовании случайным образом изменяется расположение в адресном пространстве процесса важных структур данных, а именно образов исполняемого файла, подгружаемых библиотек и стека. ASLR создана для усложнения эксплуатации нескольких типов уязвимостей.

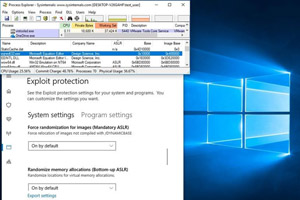

ASLR можно включить через служебную программу, которая в Windows 10 Fall Creators Update стала частью Windows Defender Exploit Guard (WDEG). По данным специалиста Координационного центра CERT (CERT/CC) Уилла Дормана, в Windows 8 и более поздних версиях ASLR выполняет свои функции только наполовину — программы перемещаются, но каждый раз по одному и тому же адресу. «Общесистемная функция ASLR (активированная через EMET) имеет нулевую энтропию, что делает ее бесполезной. Польза Windows Defender Guard для Windows 10 также не велика», — приводит его слова издание Trusted Reviews.

Несмотря на то, что возможность принудительно задать случайное размещения адресов для всех программ была введена ещё в Windows 8, на момент выпуска Windows 10 разработчики так и не исправили ее работу. Если использовать ASLR, включив её через набор средств Microsoft EMET в рамках Windows 7, всё работает именно так, как планировалось изначально: адреса для программ при каждом перезапуске ПК присваиваются случайно.

CERT/CC был создан в ноябре 1988 г., после того как компьютеры DARPA поразил червь Морриса. Это основной координационный центр по решениям проблем безопасности в Интернете.

Microsoft пока что не прокомментировала проблему с ASLR, но вероятно исправит её с выходом нового обновления для системы безопасности.