Информационной безопасности (ИБ) в наши дни уделяется самое серьёзное внимание. Тем более если речь идёт об ИБ в центрах обработки данных, одна-единственная компрометация которых может разом отразиться на бизнесе множества их клиентов. В арсенале Huawei имеется немало ИБ-решений, и одно из них, включающее распределённый межсетевой экран USG9000v, рассчитано как раз на владельцев ЦОДов.

Подход к организации системы ИБ, который реализует это решение, относительно нов. Он приобретает всё большую актуальность по мере того, как ЦОДы укрупняются и привлекают значительное число клиентов с критически важными для их бизнеса объёмами больших данных. Уже сегодня, по статистике, 76% глобального сетевого трафика проходит внутри ЦОДов, ещё 7% между центрами обработки данных и только 17% — вне их.

За пять лет, с

И это ещё далеко не предел. В 2020 г., почти одновременно с началом широкой адаптации сотового стандарта 5G, ожидается взрывное увеличение темпов прироста межмашинных коммуникаций (M2M). Интернет вещей, уже сегодня достаточно развитой, станет генерировать трафик в поистине неохватных объёмах. Впрочем, и традиционный «Интернет людей» вряд ли замедлит своё развитие: стоит взглянуть хотя бы на то, как данные превращаются на наших глазах в «новую нефть».

Интернет в огромной степени зависит от демонстрируемой его посетителям рекламы, а современный цифровой маркетинг разительно отличается от безыскусной продажи баннеров, свойственной

Большие данные в наши дни распределяются по нескольким физическим центрам обработки, и управляться с ними становится значительно удобнее с применением облачного подхода. Операции же внутри облачного ЦОДа требуют повышенного внимания к вопросам информационной безопасности, поскольку цена компрометации данных при столь внушительных их объёмах слишком высока.

Традиционные методы защиты информации внутри ЦОДа довольно прямолинейны. Увеличился трафик — значит, надо ставить более мощный сервер, ответственный за обеспечение его ИБ без замедления потока легитимных пакетов. Например, у Huawei имеется решение USG9500, способное «перемолачивать» трафик со скоростью почти 2 Тбит/с.

Плюсы традиционного подхода вполне очевидны: архитектура ЦОДа остаётся привычной; данные контролируются надёжным, проверенным методом. AliExpress, Tencent, многие операторы связи и другие крупные генераторы трафика вполне удовлетворены тем, как в их ЦОДах информационная безопасность обеспечивается по привычной методике.

Но и минусы традиционного подхода к ИБ на уровне центра обработки данных также лежат на поверхности. Слишком уж дороги такие решения, как USG9500; весьма солидных инвестиций они требуют на начальном этапе и довольно долго окупаются — если речь идёт о бизнесе, менее прибыльном, чем у того же AliExpress.

Более того, очень часто владелец бизнеса, планируя свои инвестиции, не может с высокой точностью спрогнозировать исходный объём трафика для своего проекта и, главное, темпы его прироста. А ведь от этого принципиально зависит, какие аппаратные мощности понадобятся для обработки такого трафика всего через год-два: 20, 40, 60 Гбит/с? Ещё один минус размещения подобных проектов в традиционных ЦОДах заключается в том, что даже при возможности расширить аппаратные мощности некоторое время спустя расширение это придётся производить «на живую», что чревато множеством мелких происшествий с далеко идущими последствиями для бизнеса самого владельца ЦОДа.

Избавиться от этих недостатков традиционных ЦОДов, которые в полный рост начинают проявляться лишь по мере серьёзного наращивания трафика, помогает виртуализация. Виртуализация систем хранения и вычислительных мощностей давно практикуется в центрах обработки данных. Однако стремительное увеличение плотности потоков данных заставляет переходить ещё и к виртуализации систем информационной безопасности. В чём, собственно, и состоит новый подход Huawei к обеспечению ИБ в условиях больших данных, облачных технологий и распределённых ЦОДов.

Этот подход подразумевает использование распределённых (виртуальных) межсетевых экранов нового поколения USG9000v, которые включают в себя различные средства защиты, в том числе антивирус и систему предотвращения вторжений. В зависимости от текущих запросов клиентов ЦОДа на величину трафика производительность этих межсетевых экранов соответствующим образом корректируется — в ручном либо полностью автоматизированном режиме.

Программный межсетевой экран разворачивается фактически на любой виртуальной облачной платформе, будь то VMware, Hyper-V, FusionSphere, Azure или ещё что-нибудь. Соответственно выбор платформы определяет и минусы такого подхода, которые сводятся к принципиальным недостаткам данной виртуальной инфраструктуры. К примеру, система виртуализации в какой-то момент может оказаться перегружена из-за нехватки ресурсов.

Huawei CIS — аналитическая платформа больших данных для защиты от продвинутых атак

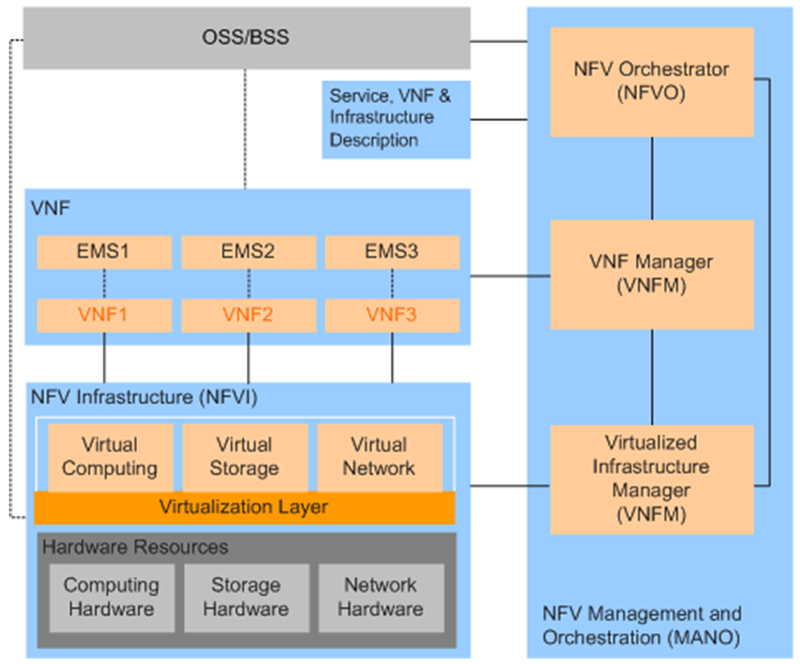

Однако плюсов у USG9000v при необходимости адекватно обрабатывать высокоплотный трафик значительно больше. Этот распределённый межсетевой экран создан на базе архитектуры NFV (Network Function Virtualization, виртуализация сетевых функций) специально для применения в облачных центрах обработки данных и соответствует стандарту ETSI NVF.

В виртуальные межсетевые экраны Huawei интегрированы действенные средства защиты. Достаточно упомянуть систему контекстного анализа по множеству параметров (приложение, контекст, время, пользователь, угроза, местоположение), способную выстраивать карты текущего трафика и карты угроз. Имеются также система идентификации приложений (определяет более 6 тыс. «белых» приложений и блокирует более 5 млн. вирусов) и система предотвращения вторжений (IPS) с распознаванием свыше 5 тыс. разновидностей атак.

Современные межсетевые экраны практически не бывают «глупыми», действующими исключительно по набору жёстко заданных правил. И USG9000v — не исключение: чтобы успешно противостоять непрерывно ширящемуся списку угроз, необходимо проявлять недюжинную гибкость. Встроенная система веб-безопасности этого межсетевого экрана отождествляет более 85 млн. URL в 130 с лишним категориях, а также свыше 120 типов файлов. Разумеется, здесь предусмотрены защита почты (антиспам, антивирус, защита по ключевым словам), система предотвращения DDoS-атак и VPN.

Достаточно ли виртуального межсетевого экрана для того, чтобы гарантировать безопасность данных в облачном ЦОДе? Как показывает практика последних лет, — увы, недостаточно. До сих пор немалое количество компьютерных систем, включая банковские, страдают от несвоевременности обновлений, от наличия в рабочих ОС и ПО таких уязвимостей, для которых уже выпущены патчи.

В результате становятся возможны крайне изощрённые атаки на банки, позволяющие злоумышленнику получить контроль над администраторской системой и исподволь, на протяжении нескольких недель, производить не вызывающие подозрений операции — а затем одномоментно вывести значительные суммы по каналам, блокировать которые с отменой платежа оказывается попросту невозможно.

Чтобы противодействовать такого рода атакам, Huawei предлагает аналитическую систему для больших данных, которая сама основана на обработке больших данных, — CIS (Cybersecuriy Intelligent System). Данные эта система получает отовсюду: имеются в виду конечные терминалы пользователей, серверы, коммутаторы, маршрутизаторы, межсетевые экраны и т. д. Трассировка источников данных ведётся с петабайтной производительностью, что позволяет системе проявлять ситуационную осведомлённость о состоянии трафика в реальном времени.

Всеобъемлющий сбор данных позволяет максимально точно идентифицировать атаки APT и предотвращать потери основных информационных активов. Идентификация такой атаки обычно уже означает её предотвращение, поскольку разработка ПО для проникновения в систему — чрезвычайно ресурсоёмкая задача. Чтобы изменить поведение атакующего кода, сделать его невидимым для аналитической системы, его придётся переписать с нуля — что в подавляющем большинстве случаев экономически нецелесообразно.

Подобная система позволяет выявлять ботнеты, скрытые каналы коммуникаций, интегрируется с «песочницами» и т. д. Главная её задача — в режиме реального времени вести мониторинг трафика, оперативно выявлять тревожные ситуации и выдавать предупреждения об обнаруженных тревожных паттернах в центр мониторинга ИБ.

НА ПРАВАХ РЕКЛАМЫ