Вопросы информационной безопасности для крупных и средних предприятий сегодня особенно актуальны. Достаточно сказать, что даже пессимистичный сценарий в недавней (июльской) оценке глобального рынка кибербезопасности аналитиками Canalys предусматривает увеличение расходов на эти нужды по итогам 2020 г. на 2,5% относительно уровня

Три источника

Любое вычислительное устройство с подключением к Интернету, от смартфона до виртуальной машины на облачном сервере, представляет собой сегодня потенциальную мишень для атак. Охотники за корпоративными тайнами, заводчики ботнетов, кибервымогатели — все они неустанно совершенствуют цифровой инструментарий, позволяющий так или иначе обходить системы информационной защиты. Современные решения Endpoint Protection Platform далеко ушли от классических антивирусов с периодически обновляемыми локальными базами сигнатур, но всё же они не идеальны. Новейшие категории атак на периметр безопасности, в том числе бесфайловые вирусы, способны уверенно обходить традиционную защиту.

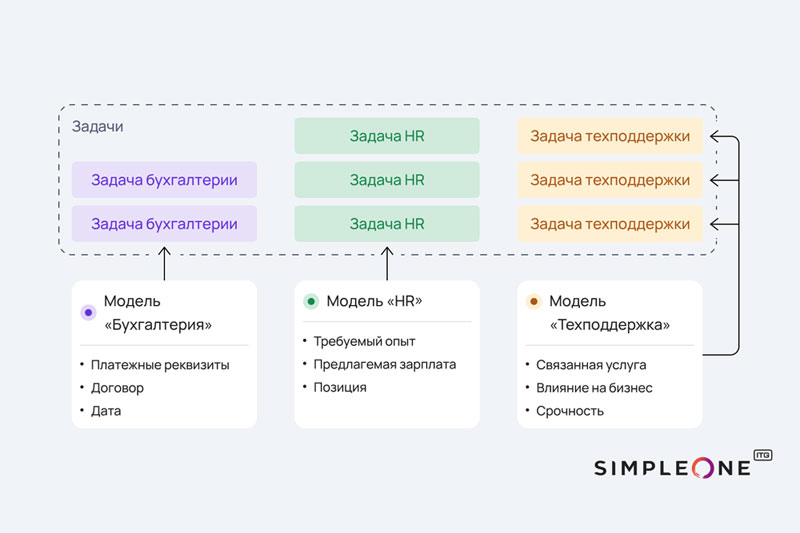

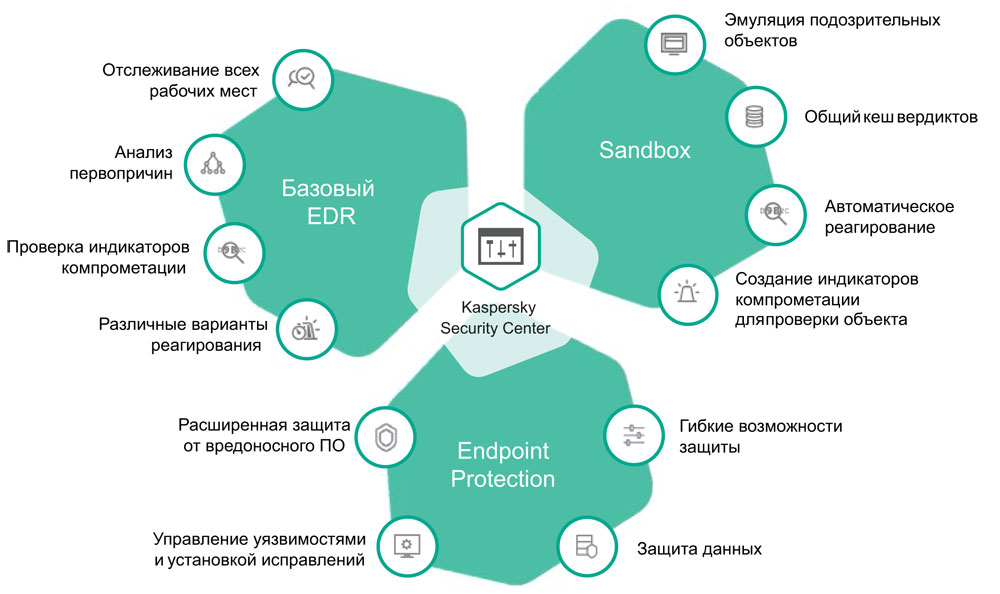

Это, безусловно, не значит, будто от ЕРР следует отказаться: в 99% случаев такие платформы свою задачу решают. Однако есть смысл дополнить их средствами противодействия более хитроумным, сложнее формализуемым по своим проявлениям атакам. Именно к такого рода средствам и относится интегрированное решение «Лаборатории Касперского». Нацелено оно на усиление информационной безопасности конечных узлов корпоративной сети (рабочих мест сотрудников, элементов промышленного Интернета вещей и т. п.) и архитектурно представляет собой три взаимодополняющих компонента, действия которых координирует единая администраторская консоль.

Три компонента интегрированного решения «Лаборатории Касперского», о которых идёт речь, — это знакомая всем защита Kaspersky Security для бизнеса, инструменты EDR и песочница. Взаимодополняющий характер работы составных частей интегрированного решения проявляется не только в том, что все они управляются из одной точки, но и в готовности действовать сообща для отражения комплексных угроз и многоуровневых атак на периметр безопасности. Так, песочница может среагировать на скрытое средство проникновения, которое пропустит Kaspersky Security для бизнеса, а EDR, в свою очередь, неэффективен без сильного EPP-решения — того же самого Kaspersky Security для бизнеса.

EDR: находить и отвечать

Старая истина: всё, что один человек создал, другой способен разрушить. На каждую систему защиты найдётся свой инструмент взлома — вопрос только в стоимости его разработки и в соотношении её с ценностью похищенных в итоге данных. До недавнего времени киберпреступники высокой квалификации были редкостью и небольшие предприятия, вплоть до верхнего сегмента СМБ, вполне резонно считали, что нет никакого смысла использовать более сложные (и дорогие!) средства безопасности, чем классические ЕРР. Гораздо проще застраховать свои данные и в случае взлома с утечкой либо заражением просто извиниться перед клиентами и откатиться к последней перед атакой резервной копии корпоративных баз.

Сегодня ситуация в киберпространстве принципиально иная. Во-первых, инструментарий взломщиков — «спасибо» общему прогрессу DevOps — стал эффективнее и дешевле; в нём появились уже упомянутые бесфайловые вирусы, которые оперируют исключительно в оперативной памяти заражённых устройств и классическим антивирусным ПО не обнаруживаются. Во-вторых, резкое усиление роли Интернет-составляющей любого бизнеса в связи с пресловутой пандемией COVID-19 привело к кардинальной переоценке последствий взломов и утечек данных. Бизнес, клиентская база которого оказалась скомпрометирована вследствие недоработок в области кибербезопасности, рискует потерять нечто более важное, чем деньги, а именно репутацию. Конкуренция сегодня высока в любой отрасли, и от допустившей подобный непростительный промах компании очень быстро отвернутся и клиенты, и контрагенты: найти ей замену на рынке не составит труда.

На этом фоне вопрос надёжной защиты корпоративных данных встаёт особенно остро для бизнеса любых масштабов. Между тем, мировая экономика сейчас явно не на подъёме, так что свободных средств на создание выделенного ИБ-подразделения и наём высококвалифицированного персонала нет даже у весьма успешных представителей верхней страты СМБ. Здесь-то и приходит на помощь автоматизированное решение класса EDR (Endpoint Detection and Response). Суть его работы — в поиске и своевременном обнаружении не самого вредоносного кода, а непосредственных свидетельств его деятельности. EDR не заменяет и не может заменить решения класса EPP, однако в сочетании с ним радикально укрепляет защиту данных компании.

Прежде всего EDR позволяет расследовать атаки: обнаруживать первичное проявление информационной угрозы, основываясь на нетипичной активности узлов и приложений, и прослеживать путь её распространения по корпоративной сети. Одновременно EDR содержит и инструменты реагирования, позволяя специалисту по ИБ (роль которого в СМБ чаще всего исполняет сотрудник ИТ-отдела) удалять вредоносные файлы, применять отработанный на одном узле протокол реагирования ко всем узлам сети, проверять их на индикаторы компрометации и т. д. Действует EDR в тесной интеграции с решением класса EPP, получая от него актуальные данные о паттернах поведения вредоносного кода; обеспечивает мгновенное автоматическое реагирование на обнаруженные атаки и даже производит базовый причинно-следственный анализ, что позволяет выявлять ещё не формализованные типы угроз.

Песочница, с которой безопасно

Современные инструменты киберпреступников весьма тонки: в частности, они способны фиксировать сам факт изучения их носителя средствами ИБ (когда антивирус на почтовом сервере проверяет вложенный в письмо файл, например) и на это время деактивироваться, чтобы не вызывать подозрений. И только затем, очутившись в безопасности на локальном ПК получившего это письмо пользователя, они принимаются действовать. Контрмерой против такого паттерна поведения и стали песочницы: виртуализованные рабочие среды, в которые помещается подозрительный объект для безопасного всестороннего анализа.

С точки зрения вредоносного кода эффективная песочница неотличима от рабочего узла или даже участка корпоративной сети. «Эффективная» в данном случае значит, что, когда код пытается определить, в каком окружении он находится в данный момент, работа песочницы достоверно имитирует действия живых пользователей. Песочница в составе интегрированного решения «Лаборатории Касперского» — как раз такая, способная вводить вредоносный код в заблуждение. Данный компонент требует ещё меньше действий со стороны ИБ-специалиста даже в сравнении с хорошо автоматизированным EDR: песочницу достаточно корректно настроить, и дальше она сама начнёт автоматически обнаруживать и блокировать подозрительные объекты, не допуская их в пределы корпоративной сети.

От теории к практике

Классическое ЕРР-решение, развёртываемое по принципу «поставил и забыл», оптимальным образом соответствует запросам клиентов из сегмента СМБ, в ИТ-отделах которых в лучшем случае десяток (а чаще — три-пять) специалистов, а выделенного ИБ-подразделения нет вообще. Другое дело — EDR: функциональность этого средства напрямую подразумевает действенное участие администратора для наиболее эффективного выявления нетипичных угроз. Однако в состав ориентированного на СМБ интегрированного решения «Лаборатории Касперского» входит упрощённая, доступная по цене версия EDR.

Она предельно автоматизирована, в минимальной степени нуждается в участии живого эксперта для принятия решений и в подавляющем большинстве случаев отражает выявленные атаки самостоятельно. Набор простых инструментов автоматического реагирования, таких как удаление подозрительного файла или помещение его на карантин, повышает надёжность защиты корпоративной сети за счёт некоторого увеличения процента ложноположительных срабатываний. Кроме того, базовые инструменты EDR позволяют проводить простейший анализ исходного инцидента заражения и отслеживать дальнейшее распространение выявленной угрозы. С администрированием такого инструмента справится практически любой сведущий сотрудник ИТ-отдела. Для крупных же подразделений ИБ и команд Security Operation Center у «Лаборатории Касперского» имеется большой, полновесный EDR: Kaspersky Endpoint Detection and Response.

Администрировать интегрированное решение «Лаборатории Касперского» как целое помогает привычная консоль Kaspersky Security Center, через которую специалист управляет Kaspersky Security для бизнеса. Просто при переходе на уровень, содержащий EDR, прямо в этой же консоли появляются соответствующие инструменты EDR; при задействовании песочницы — то же самое. Все возможности по настройке политики безопасности сведены в единую консоль, что значительно упрощает работу по обеспечению полномасштабной информационной безопасности предприятия даже с самыми ограниченными ресурсами, как людскими, так и финансовыми.

Суть и предназначение

Суммировать достоинства интегрированного решения «Лаборатории Касперского» для заказчика можно следующим образом:

- оно доступно, тогда как одно только типичное для сегодняшнего рынка решение класса EDR дорого и сложно в управлении;

- оно автоматизировано, что обеспечивает экономию ресурсов и высвобождает рабочее время специалистов, расходуемое на разбор бесконечных алертов;

- оно на деле повышает уровень информационной защиты компании, в том числе и от сложных атак.

Помимо СМБ интегрированным решением наверняка заинтересуются крупные компании с развитой филиальной структурой (особенно актуально для бескрайних российских просторов), у которых нет возможности в каждом локальном офисе разворачивать мощное подразделение службы ИБ. Вместе с тем, компрометация данных в филиале практически с гарантией повлечёт за собой крайне неприятные последствия, как финансовые, так и репутационные, для всей компании в целом, а потеря доверия со стороны партнёров и клиентов, как уже говорилось, в нынешних реалиях даже для самого крупного бизнеса может стать катастрофической.

Все три взаимозависимых элемента интегрированного решения предлагаются в составе продукта Kaspersky Total Security Plus для бизнеса: наиболее полнофункционального и самого дорогого решения в семействе Kaspersky Security для бизнеса. Именно сюда сразу же включены и песочница, и EDR, и расширенная техподдержка. Для компаний СМБ более актуальным может стать вариант с покупкой продукта Kaspersky EDR для бизнеса Оптимальный, который представляет собой Kaspersky Endpoint Security для бизнеса Расширенный с добавлением инструментов EDR. Песочницу же можно в любой момент приобрести отдельно, если в ней возникнет потребность.

СПЕЦПРОЕКТ КОМПАНИИ «ЛАБОРАТОРИЯ КАСПЕРСКОГО»