Направление защиты от утечек данных (DLP) относится к числу немногих областей информационных технологий, в которых российские разработки сумели прочно занять позиции в ряду мировых лидеров. Директор центра продуктов Dozor компании «Ростелеком-Солар» Галина Рябова рассказывает об основных изменениях, происходящих в этом активно развивающемся направлении защиты информации.

Практически любая ИБ-система ограничивает права пользователей и претендует на вмешательство в их приватный мир. Почему же сотрудники чаще всего предъявляют претензии к использованию в компаниях именно функций DLP?

Вряд ли работодатель проявляет интерес к личным коммуникациям сотрудников — у него просто нет на это времени. На что у него точно должно хватить ресурса, так это на контроль, со всей возможной тщательностью, обращения чувствительной корпоративной информации. Причем не только для предотвращения утечки конфиденциальных данных, но и для профилактики неосторожного обращения работников с конфиденциальной информацией.

Важно отметить, что утечки информации, как показывает практика использования DLP, часто случаются не по злому умыслу, а по неосторожности, незнанию, из-за ошибок сотрудников. И одна из задач DLP — предупредить ошибку сотрудника, предостеречь от нарушения. Поэтому все больше организаций наряду с блокировкой используют функцию DLP «подтверждение действия», когда система предупреждает сотрудника о возможном нарушении и просит подтвердить намерение отправить информацию, не вмешиваясь при этом в бизнес-процесс. Всё-таки в современном мире сотрудник является главной ценностью компании, поэтому нужно проявлять доверие к людям и обучать их ответственному отношению к информации.

К тому же исходя из личного опыта я бы оспорила утверждение об особых претензиях персонала именно к DLP: давайте честно себе признаемся — любые средства ИБ воспринимаются как помехи в работе, в том числе и руководителями высшего звена (прим. ред. — улыбается).

Какие возможности (функции) систем DLP сегодня востребованы в наибольшей степени? Почему?

Традиционно каждый заказчик всегда хочет контролировать как можно больше возможных каналов утечек. Однако сегодня в качестве обязательного требования к DLP добавился высокий уровень автоматизации системы, ведь объемы поступающих в неё данных растут драматически, и если обработка этих данных не будет автоматизирована, то для операторов DLP их поток просто превратится в информационный шум.

От современных DLP-решений требуется не только обнаружение и предотвращение утечек, но и их профилактика. Ведь, по сути, даже если утечка выявлена, сам ее факт говорит об изъянах в организации защиты. А чтобы вести профилактику утечек, необходимо понимать обстоятельства, ведущие к их возникновению, — строить карты коммуникаций и хранения информации, отслеживать цифровые информационные следы, анализировать поведенческие паттерны сотрудников, прогнозировать тенденции развития событий, т. е. действовать превентивно. Для этого, с одной стороны нужна, серьезная аналитика, а с другой стороны, время безопасников, для освобождения которого и нужна автоматизация.

Дайте, пожалуйста, свою оценку уровню автоматизации работы современных систем DLP.

Я бы сказала, что автоматизация DLP относится к одной из самых активных точек роста этих систем. Изначально сложилось так, что пользовательский интерфейc систем DLP не отличался дружественностью, и примерно до 2015 года единственным инструментом для безопасников при работе с системой DLP были поисковые запросы. Сложилась парадоксальная ситуация: система содержала много полезной информации для расследования ИБ-инцидентов, но она оставалась «запертой» внутри архивов. Серьезным препятствием на пути автоматизации были технологические ограничения скорости поиска в огромных архивах коммуникаций. Развитие технологий позволило сделать первые серьезные шаги на пути к решению этой задачи — запрограммировать стандартные сценарии действий офицеров безопасности при работе с системой. Сценариев работы с DLP много — по разбору инцидентов, по расследованию, по мониторингу групп особого контроля... и работа в направлении их автоматизации продолжается, все больше освобождая ИБ-специалистов от рутины для решения более значимых задач. Это направление осознано как разработчиками, так и пользователями DLP.

Как повлияла удаленка, которую мы все пережили из-за пандемии, на развитие систем DLP?

Рынок DLP зрелый, и за годы его существования (нашей системе Solar Dozor недавно исполнился 21 год!) все подустали говорить об утечках. Последние лет пять разработчики систем DLP стали больше уделять внимания решениям задач корпоративной безопасности, в первую очередь экономической и кадровой безопасности. Действительно, возможности современных DLP-систем выходят далеко за рамки классической защиты от утечек — они используются для профилирования пользователей и выявления признаков корпоративного мошенничества, для расследования коррупционных схем...

На этом фоне для меня лично неожиданным стало то, что удаленка вернула актуальность задаче защиты от утечек данных. С переходом на удаленку окончательно размылся корпоративный периметр, размылась психологическая граница между личным и рабочим пространством. В домашней обстановке у человека неизбежно снижается внутренняя собранность. Чувствительная информация, которая в офисе передавалась в том числе и при личном очном общении, на удаленке вынужденно переводится в цифру — если сотрудник находится вне офиса, все его коммуникации и данные должны быть оцифрованы. Кроме того, чтобы не нарушать бизнес-процессы, руководство было вынуждено на удаленке расширить доступ к ресурсам и данным для новых категорий сотрудников. Именно эти факторы и вернули остроту проблеме утечек.

Тенденция укрупнения бизнеса привела к увеличению нагрузки на DLP-систему в рамках одной организации: раньше у крупного заказчика к системе подключались десятки тысяч пользователей, теперь же это сотни тысяч, помноженные на заметно увеличившийся в прошлом году трафик чувствительной информации. Все вместе это обусловило развитие инструментария детектирования информации, контентного анализа.

Классические, привычные и надёжные в прошлом инструменты анализа данных перестают справляться с такой нагрузкой. Более того, многие компании переводят DLP-систему на работу «в разрыв» и ужесточают требования к скорости обработки и точности анализа. И всё это система должна выполнять в сложной территориально распределенной, вертикально и горизонтально интегрированной иерархической инфраструктуре заказчиков.

Насколько остра сегодня конкуренция на российском рынке DLP? Как динамично распределяются доли между лидерами? Можно ли ожидать появления новых вендоров, и если да, то что нового они предложат рынку?

Сколько помню российский рынок DLP, столько он был и остается высококонкурентным. Во многом именно это способствовало тому, что российские DLP-системы, на мой взгляд, значительно превосходят зарубежные.

На рынке есть решения, нацеленные на крупных заказчиков. Однако в функционале DLP нуждаются также средние и малые компании, у которых требования к отказоустойчивости и производительности не такие строгие, как у корпораций, зато они более восприимчивы к новым, нишевым функциям DLP. Это открывает возможности для существования относительно недорогих DLP-решений, для появления новых игроков.

Можно ли сказать, что в направлении DLP в нашей стране реализовано импортозамещение?

Думаю, что относительно решений DLP импортозамещение состоялось: российские продукты по техническим показателям и ценам более чем конкурентны в сравнении с иностранными. Современная геополитика играет на руку российским разработчикам, так как рынок оказался совсем не свободным от политики, и, как следствие, отношения с иностранными поставщиками ненадежны.

«DLP как сервис» — как развивается это направление?

Года

Нужны ли компаниям цифровые двойники сотрудников?

В безопасности цифровые двойники появились потому, что сформировался запрос на профилактику и прогнозирование ИБ-нарушений. Для решения этих задач очень эффективным оказался анализ поведения сотрудников при цифровых коммуникациях, позволяющий по выявлению и анализу аномалий в этих процессах понять, что что-то пошло не так в сравнении с обычным поведением человека. В дополнение к привычному мониторингу событий безопасники стали использовать поведенческие аномалии как триггеры для инициации расследований обстоятельств и причин возникновения аномалий, за которыми могут скрываться серьезные нарушения, которые плохо выявляются традиционными средствами.

Поведенческий анализ оказался перспективным и в целях повышения эффективности организации труда. Мы использовали технологию UBA в своем новом продукте Solar addVisor, основными пользователями которого являются топ-менеджеры и HR-департамент. Для сотрудников, занимающих одинаковые должности, строятся профили рабочей активности. По части параметров профили отдельных людей ожидаемо близки. Эта общая часть профиля отражает сложившееся в компании положение вещей для данной должности. Если же проанализировать отклонения от среднего профиля с позиции эффективности, то можно выявить причины более продуктивной работы одних сотрудников и недоработки других. Это позволяет совершенствовать рабочие процессы, вовремя проводить обучение, автоматизировать те или иные операции, оптимизировать численно и качественно состав подразделений...

Понятен ли заказчикам механизм возврата инвестиций в DLP? Каковы сегодня сроки внедрения и окупаемости этих систем?

Интуитивно бизнес-заказчики хорошо понимают те преференции, которые можно извлекать из DLP. Понимание это приходит с осознанием ценности корпоративных информационных активов и возможных потерь от внутреннего мошенничества. Однако до сих пор мне неизвестна ни одна объективная методика, по которой можно рассчитать сроки окупаемости DLP. Ведь в случае утечек компании рискуют информацией, активом нематериальным, стоимость которого оценить трудно. Связанные с утечками репутационные риски тоже оцениваются весьма приблизительно. В случаях мошенничества ущерб оценить проще, но сделать это можно только после того, как схема мошенничества была реализована. Тем не менее понимание ценности информации уже сформировано в головах бизнес-руководителей. Об этом говорят в том числе постоянно растущие продажи DLP.

Что касается сроков внедрения систем DLP, то за последнее время здесь произошел настоящий прорыв. Лет десять назад на это уходило полгода. Всё начиналось с классификации данных и настроек политик фильтрации. Сегодня готовые отраслевые политики и годами проверенные «best practices», в совокупности с дружественным пользовательским интерфейсом и встроенными аналитическими возможностями позволяют получать пользу от DLP сразу после ее физического развертывания (на это уходит пара дней), ещё до проведения тонких настроек. В очень крупных организациях внедрение длится не более четырех месяцев (даже при работе системы в разрыв), а средние по масштабам проекты укладываются в месяц.

Насколько деликатно DLP встраивается в корпоративную ИКТ-инфраструктуру?

Я бы сказала, что делает она это естественно — особых проблем с развертыванием DLP в инфраструктуре заказчиков нет, все сценарии давно отработаны и доведены до автоматизма.

DLP может получать трафик на сетевом уровне (данные снимаются с почтовых серверов и SPAN-портов коммутаторов) и на рабочих станциях (данные получают от устанавливаемых на рабочих станциях агентов). Первый вариант ввиду малого объема интеграции проще, но и работа с агентами при современном развитии средств управления ими вполне рутинная задача.

Если же говорить о встраивании DLP в организационную структуру заказчиков, то тут нужно быть готовым к изменению привычных сценариев работы и научить сотрудников службы безопасности использовать для решения привычных задач новый инструмент. Здесь помогают накопившиеся за годы существования DLP лучшие практики внедрения и методики решения задач.

Какова главная «головная боль» у разработчиков DLP сегодня? У внедренцев DLP? У пользователей DLP?

Для производителей основным технологическим вызовом является обеспечение скорости и бесперебойности работы всего мощного функционала современных DLP (включая поведенческий анализ) при больших, растущих нелинейно, нагрузках и объемах данных. Проблема осложняется тем, что, как правило, обновление парка «железа» запаздывает и возникает необходимость обеспечить работу в условиях значительного дефицита ресурсов.

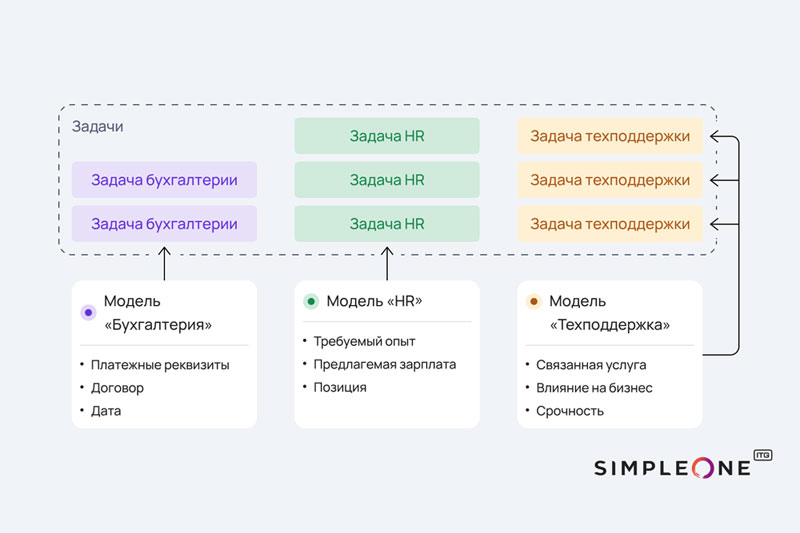

У внедренцев нынешние сложности связаны с выявлением задач, решение которых разумно передать DLP. Список таких задач значительно расширился, и сегодня внутренними заказчиками наряду с подразделением ИБ выступают и другие подразделения корпоративной безопасности: экономическая безопасность, кадровая, антикоррупционная служба, служба внутреннего контроля.

Что касается претензий к DLP со стороны пользователей этих систем, то показательными могут быть результаты недавнего нашего исследования. Главное недовольство (в равных долях опрошенных) вызвали, с одной стороны, недостаточно широкий набор функций, а с другой — его избыточность. Скорее всего это связано с тем, что пока у компаний мало опыта в использовании сильно расширившихся возможностей DLP. Поэтому мы плотно работаем над выявлением и формализацией лучших практик применения DLP, созданием практических методик, которыми делимся с нашими заказчиками.