Состоявшаяся в конце апреля конференция UserGate была посвящена развитию экосистемы UserGate SUMMA и её новым технологическим возможностям. Директор и сооснователь UserGate Дмитрий Курашев, выступая на конференции, рассказал о трудностях и перспективах на рынке информационной безопасности на примере своей компании, которая за 20 лет деятельности стала одним из лидеров отрасли. Дополнил историю компании, с точки зрения развития технологий, директор и сооснователь UserGate Александр Левченко. Проследив путь развития компании, можно сделать выводы об этапах, которые необходимо пройти начинающему игроку, чтобы достичь «зрелости».

Старт и развитие

UserGate начинали как небольшая команда разработчиков ПО под Windows и Linux. Но отсутствие возможностей неограниченно совершенствовать продукт, подтолкнули компанию к осознанию необходимости создания собственной операционной системы. После формирования программной платформы компания начала осваивать принципиально новую для себя сферу создания аппаратных средств, адаптированных именно для данного класса задач, что позволило кратно повысить производительность прикладных решений. А следующим шагом стало расширение функциональной линейки: в дополнение к флагманскому решению, межсетевому экрану нового поколения UserGate (UserGate Next Generation Firewall), в арсенале компании появился целый ряд продуктов, сформировавших экосистему UserGate SUMMA, которая была анонсирована на прошлогодней конференции.

Экосистема Usergate SUMMA

Сегодня UserGate SUMMA включает полный спектр программных продуктов и программно-аппаратных решений, предназначенных для защиты внешнего сетевого периметра и взаимодействия внутри ЦОД, работы с веб-сервисами, выполнения анализа трафика, обеспечения безопасности АСУ ТП, управления удаленными пользователями и централизованного управления всеми компонентами экосистемы. Кроме уже представленных ранее UserGate Management Center и UserGate Log Analyzer (SIEM+IRP), теперь в состав экосистемы UserGate SUMMA вошел также UserGate Client (обеспечение безопасности конечных точек, в том числе для поддержки безопасного удаленного доступа с нулевым доверием и сетевой безопасности в плоских сетях), анонсированный на нынешнем мероприятии.

Переход от использования открытого ПО к созданию собственного проприетарного ПО позволил заняться реализацией все более сложных корпоративных проектов, требующих более тонкой адаптации кода к задачам конкретного заказчика, и одновременно сделал систему независимой от внешних разработчиков, в том числе обезопасив ее от неконтролируемых обновлений. Помимо этого был создан центр реагирования на угрозы UserGate MRC, экспертиза которого в совокупности с решениями и технологиями экосистемы UserGate SUMMA дают синергетический эффект и позволяют решать ключевые для бизнеса задачи — сокращать скорость реакции на нежелательные события, уменьшать последствия киберинцидентов и минимизировать время остановки бизнес-процессов.

Однако вполне очевидно, что быть абсолютно независимым от внешних поставщиков невозможно, и это создает определенные трудности для дальнейшего развития продуктов и бизнеса компании в целом. Так, еще во время пандемии стали заметными проблемы с поставками электронных компонентов, разного рода микросхем, а теперь они усугубились новой экономико-политической ситуацией. «Эти сложности есть, но пока мы успешно их преодолеваем, без ущерба для наших обязательств перед заказчиками и партнерам,— отметил Дмитрий Курашев. — Далее, мы еще несколько лет назад решили, что для повышения эффективности наших аппаратных решений нам нужно создать собственный сетевой процессор, полностью адаптированный для наших задач. Эта разработка с нашей стороны фактически завершена, но вот с возможностями производства пока полная неопределенность, поскольку этим занимаются во всем мире только два-три завода, находящиеся в одной стране. Однако мы делаем все, чтобы и это невозможное стало возможным».

Развитие круга пользователей и партнеров, необходимость обеспечения технической поддержки и обобщения опыта использования продуктов UserGate выдвигают сегодня на первый план задачу создания еще одной экосистемы — сообщества профессионалов UserGate. Именно эта тема была обозначена как одна из главных на нынешней конференции.

От ПО к аппаратным средствам

Рассказывая об истории развития продуктов и технологий компании, директор и сооснователь UserGate Александр Левченко еще раз высказал мнение об использовании Open Source: «Это отличная основа для стартаповских разработок, для обучения специалистов и проведения исследований, но все же она не очень годится для создания решений корпоративного уровня. Используя открытый код, вы становитесь заложниками чужой архитектуры, которая реализуется в основном в варианте User Mode, довольно регулярно сталкиваетесь с необходимостью находить и исправлять чужие ошибки, при этом не имея возможности развивать собственные компетенции». Перенос критически важного с точки зрения производительности функционала с уровня User Mode в ядро системы позволил резко повысить быстродействие работы всех ключевых программных компонентов, но далее обнаружилось, что требуется переходить к оптимизации аппаратного слоя.

Александр Левченко подробно рассказал об ограничениях стандартной сетевой архитектуры Intel. Казалось бы, такие проблемы решаются переходом на использование специализированных сетевых процессоров, предлагавшихся рядом американских производителей, но выяснилось, что механизмы обработки в них являются совершенно закрытыми, что не только делало невозможными их доработку, но и вряд ли бы устроило российского регулятора. Свою первую сетевую карту, реализующую в том числе функции VPN, специалисты UserGate разработали в 2017 году, а в

Первым таким продуктом стал межсетевой экран UserGate C100, который сегодня дополнен моделью C150, способной удовлетворять потребности не только малых, но и средних предприятий. Затем компания приступила к проектированию собственного процессора, младшие модели которого реализуются на базе архитектуры ARM, а для старших должны использоваться ПЛИС. Еще год назад UserGate обещала выпустить весной 2022 года продукт нового поколения UserGate D FG, однако из-за проблем с поставками микросхем из-за рубежа (сначала из-за дефицита в

Обнаружение и предотвращение атак

Несмотря на растущую актуальность защиты корпоративной ИТ-инфраструктуры, средства обнаружения и предотвращения атак и вторжений (IDPS, Intrusion Detection and Prevention System) пока используются российскими предприятиями далеко не в полной мере. По оценкам, озвученным специалистом партнёрского отдела UserGate Александром Богдановым, только половина средних и крупных компаний реально имеют средства обнаружения атак (IDS), применяют же возможности предотвращения (IPS) лишь около 10%. По его мнению, проблемой тут является то, что для эффективного использования возможностей этих технологий организациям нужно иметь собственный SOC (Security Operation Center), что на практике реализовать весьма сложно, так как требует привлечения высококвалифицированных кадров, которых на рынке явно не хватает.

В представленной год назад новой версии UserGate NGFW 6.0 модуль IDS/IPS был полностью переписан и реализован на уровне ядра системы, что кроме получения более эффективного программного кода обеспечило полный контроль над процессом разработки, независимость от чужих обновлений и гарантии отсутствия программных закладок. Ключевым компонентом этого функционала является набор сигнатур, созданный силами специалистов UserGate. Число сигнатур тут не исчисляется десятками тысяч, как в наиболее известных в мире решениях, и Александр Богданов объяснил почему: включены наиболее актуальные в настоящее время, при этом оптимизированные под решения UserGate. Пополнением этого набора (в нем уже более 10 тыс.) занимаются сотрудники Центра мониторинга и реагирования UserGate (MRC), что обеспечивает оперативное реагирование на новые угрозы, при этом у пользователей имеется возможность уже сегодня пополнять используемый продукт собственными сигнатурами (на данный момент — через обращение в техподдержку UserGate). Высокое быстродействие UserGate NGFW 6.0 обеспечивает обнаружение и блокировку опасного кода во входном трафике в режиме реального времени, а UserGate Management Center (MCO) позволяет управлять всем парком устройств UserGate, в том числе в компаниях со сложной и территориально распределенной ИТ-инфраструктурой с помощью единой консоли.

В нынешнем году компания намерена выпустить версию 7.0 своего флагманского продукта, которая включает большой список новинок: возможность использования пользовательских сигнатур, улучшение производительности за счет работы в ядре и оптимизации алгоритмов, возможность записи фрагментов трафика при срабатывании сигнатуры для дальнейшего анализа. По словам Александра Богданова, UserGate первой применяет такой подход среди российских разработчиков подобных решений. Кроме повышения производительности при анализе трафика это позволяет выполнять SSL-инспекцию шифрованного трафика непосредственно в модуле IDPS, причем, если производительности одного сетевого экрана будет все же не хватать, можно будет произвести перебалансировку нагрузки и с помощью функции SSL Forwarding передать расшифрованный трафик на обработку в другое устройство. Передавая информацию об обнаруженных вторжениях в UserGate Management Center, можно оперативно производить соответствующее управление всеми сетевым экранами в территориально-распределенной ИТ-инфраструктуре. И еще одно важное новшество UserGate NGFW 7.0 — запись всего трафика в формате Packet Capture (PCap).

Говоря о перспективах развития IDPS, Александр Богданов пообещал уже в 2023 году существенное ускорение работы этого модуля, в том числе в результате использования аппаратного ускорения (в новой версии UserGate D FG), а также возможности добавления пользователями собственных сигнатур через дружественный веб-интерфейс.

Он также напомнил, что решение UserGate уже сейчас имеет действующий сертификат ФСТЭК России по 4 уровню доверия.

Уникальные алгоритмы

«Повышение производительности продуктов экосистемы UserGate SUMMA обеспечивается совсем не только за счет переноса обработки с пользовательского слоя на уровень ядра и применения аппаратных средств, но и в результате использования более изощренных алгоритмов», — подчеркнул менеджер по развитию UserGate Иван Чернов, рассказавший о слагаемых безопасности всего семейства программных и программно-аппаратных средств UserGate. Собственные технологические разработки, обеспечивающие оптимальные алгоритмы работы устройств, собственная экспертиза, многократно повышающая их эффективность, широкие функциональные возможности, позволяющие складывать отдельные продукты в комплексные решения — это те технологические преимущества, которые, по его словам, позволяют UserGate SUMMA обеспечить целостное управление безопасностью в гибридной ИТ-инфраструктуре в соответствии с потребностями и вызовами сегодняшнего дня.

Как работает экспертиза

«Любой продукт в сфере информационной безопасности без его постоянного наполнения текущей экспертизой не может быть эффективной защитой от актуальных угроз», — считает специалист центра мониторинга и реагирования (MRC) UserGate Максим Подобаев. MRC — это постоянно действующая структура, которая ведет работу по выявлению текущих и будущих угроз, используя широкий спектр различных методов: изучение разнообразных источников информации (отчеты служб безопасности заказчиков, прогнозы независимых аналитиков, обсуждения в профессиональных сообществах, в том числе хакерских, рекомендации регуляторов и пр.), моделирование различных видов атак, а также проведение разного рода реальных экспериментов.

Результаты этой работы потом конвертируются в конкретные наборы данных и рекомендаций пользователям:

- контроль приложений: более 1000 уникальных сигнатур для детектирования различных программных продуктов по 20 категориям;

- обнаружение и предотвращение вторжений: более 10 000 сигнатур, направленных на выявление современных атак;

- корреляция и аналитика: анализ журналов событий различных систем для детектирования цепочек комплексных атак;

- защита веб-приложений: списки контентной фильтрации от более чем 400 млн доменов на базе URLF по 87 категориям правила WAF;

- отчеты об угрозах: информация пользователей о резонансных угрозах и способах их обнаружения и предотвращения;

- индикаторы компрометации: IP-адреса ботнет-сетей, домен и IP-адреса C&C, фишинговые сайты, хэши вредоносного ПО.

UserGate в облаках

О возможностях использования продуктов и технологий UserGate в различных облачных вариантах рассказал руководитель направления MSSP (Managed Security Services Provider) Артур Салахутдинов. По его мнению, время недоверия к облачным моделям осталось в прошлом, и вопрос о том, как применять ИТ-ресурсы (On-Premise, облако, гибридные схемы), решаются сегодня в основном исходя из чисто деловых и технических аспектов. Более того, использование облачных сервисов для крупных заказчиков в той или иной мере становится порой просто необходимым, так как поставщики все чаще предлагают какие-то компоненты только в облачном варианте.

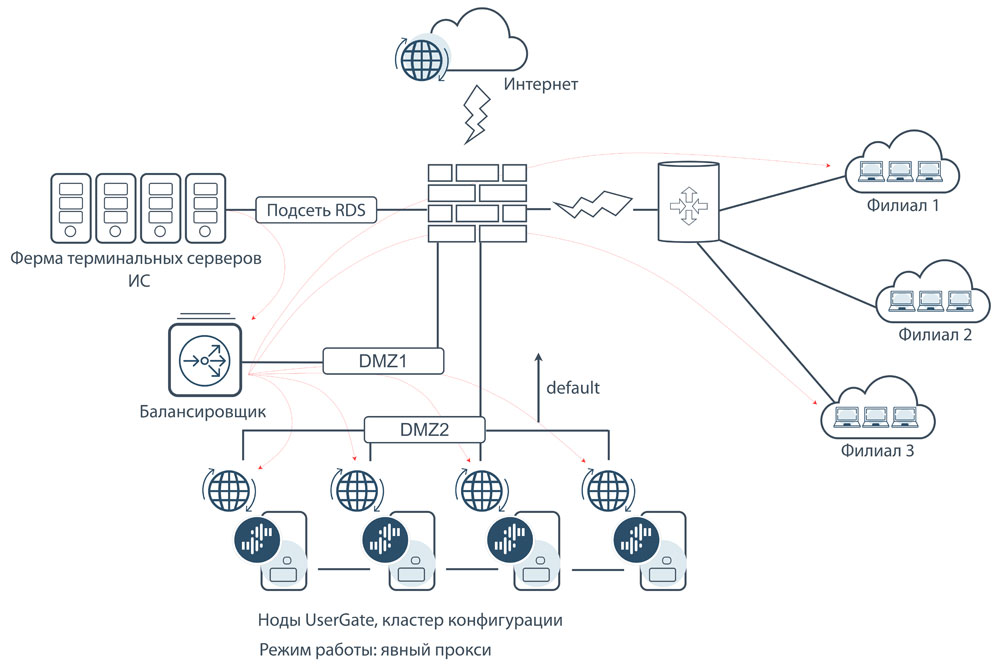

С технической точки зрения, узким местом подхода «Безопасность как сервис» (SECaaS) считается ограниченная пропускная способность трафика, но UserGate уже сейчас предлагает возможность «site-to-site» по схеме звезды с подключением до 5000 пользователей в варианте стандартного кластера из четырех узлов и существенно большего числа с использованием более сложных схем балансировки нагрузки. При этом заказчик имеет возможность задействовать по облачной модели полный функционал всего семейства продуктов UserGate SUMMA, изменяя различные настройки системы под свои требования через предоставляемый API. Разумеется, предприятие может применять гибридные схемы, сочетая On-Premise и облачные модели. И, конечно, для реализации облачных проектов организации могут использовать услуги сертифицированных партнеров UserGate.

Прошедшая конференция показала, что компания UserGate предлагает сегодня на российском рынке полный набор средств и услуг для обеспечения сетевой ИТ-безопасности предприятий и организаций, от небольших до самых крупных.

Ориентация на собственные аппаратные и программные технологии позволяет UserGate, с одной стороны, добиваться максимальных показателей по производительности и масштабированию, конкурируя на равных с ведущими мировым поставщиками, с другой — обеспечивает реальную технологическую независимость и возможность уверенного развития всех своих предложений.