На прошлой неделе в своем официальном блоге глава “Лаборатории Касперского” Евгений Касперский подтвердил ранее циркулировавшие слухи о том, что его компания разрабатывает защищенную операционную систему, предназначенную для критически важных промышленных информационных систем (Industrial Control Systems, ICS). Касперский не стал конкретизировать детали ОС по причине сотрудничества с потенциальными заказчиками, а также потому, “чтобы технологии не перехватили конкуренты”.

ОС “ЛК” нацелена на защиту ключевой информации, используемой в промышленной инфраструктуре, такой, как атомные электростанции, системы управления транспортом, телекоммуникационные системы и другие критически важные объекты, и не предназначена для того, чтобы “играть в Half-Life, редактировать видео или общаться в социальных сетях”.

По уверениям главы российского антивирусного разработчика, новая система не позволит хакерам заниматься “тайной деятельностью”, то есть будет препятствовать любой посторонней активности. В качестве примера он привел один инцидент в Австралии, когда недовольный хакер вызвал затопление сточными водами города Квинсленда, после того как жилищная компания отказалась взять его на работу. Чиновникам пришлось несколько месяцев выяснять, что же случилось. “Это очень важно: невозможность взлома системы путем запуска неавторизованных приложений в нашей ОС, и это будет доказано”, — сказал Евгений Касперский.

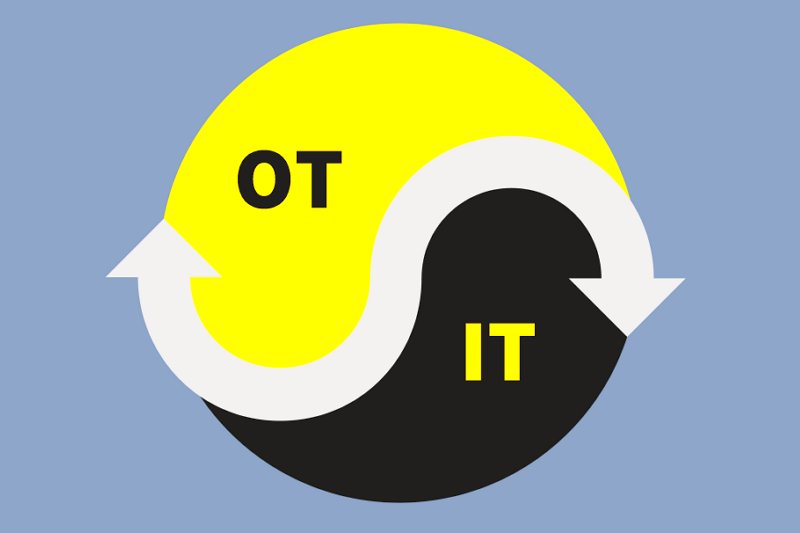

Разрабатывая систему, “ЛК” учитывает особенности промышленного ПО. Оно имеет закрытый статус, редко обновляется и в случае атаки администратор не может отключить от системы пораженный вредоносной программой модуль. По словам Евгения Касперского, у промышленных и “офисных” сетей совершенно разные приоритеты в плане безопасности и функционирования: если для устранения вируса в “бытовой” сети ее можно отключить, то в промышленной такая возможность исключена.

Архитектурно ОС спроектирована таким образом, чтобы взлом любых ее компонентов не позволял злоумышленнику получить над ней контроль или исполнить вредоносный код. Такой подход, считают эксперты “ЛК”, позволит сделать ОС доверенной и использовать ее в качестве основы для построения систем защиты более высокого уровня. В целях гарантии безопасности среда не должна содержать ошибок и уязвимостей в ядре, контролирующем остальные модули системы. Ядро такой системы будет содержать “критический минимум кода”, поэтому его максимально возможное количество, включая драйверы, будет вынесено из ядра, будет им контролироваться и исполняться с низким уровнем привилегий.

Некоторые эксперты рынка антивирусного ПО полагают, что на создание безопасной промышленной ОС Касперского побудил прецедент с вирусом Stuxnet, который вывел из строя установки по обогащению ядерного топлива в Иране, и троян Flame. В целом специалисты предполагают, что “ЛК” обладает достаточными ресурсами для разработки, распространения и поддержки собственной встроенной ОС, но выказывают некоторые опасения относительно того, сможет ли компания убедить разработчиков контроллеров и систем АСУТП использовать ее систему.

Тед Семсон из Informatoinweek считает по меньшей мере некорректными высказывания Евгения Касперского, сделанные им в интервью интернет-ресурсу Threatpost, о том, что “никто и никогда не пытался создать безопасную ОС”, и приводит доводы в пользу того, что именно этим на протяжении десятилетий занимаются Microsoft, Apple и многие разработчики операционных систем с открытым исходным кодом.

Семсон говорит, что на рынке существует немало специализированных ОС, используемых, к примеру, частными компаниями, военными или спецслужбами, но их относительная безопасность гарантируется лишь тем, что они недостаточно популярны, чтобы стать мишенью для хакеров.

Специалист Security Adviser Роджер Гримс считает, что создание частной ОС не является чем-то экстраординарным. Проблема, по его мнению, заключается в другом: для любой ОС не существует безопасного ПО в принципе, и невозможно написать код, не содержащий ошибок. В пример приводятся приложения Djbdns и QMAIL, написанные одним из наиболее уважаемых экспертов в области разработки безопасного ПО Дениэлом Бернстайном, в которых после тщательной экспертизы было выявлено несколько уязвимостей.

А считавшаяся неуязвимой ОС Mac перестала быть таковой после того, как вирусом Flashback в апреле нынешнего года оказались заражены 550 тыс. компьютеров под ее управлением. Вредоносная программа позволяла стороннему лицу получить доступ к личным данным пользователя зараженного ПК, а также предоставляла возможности частичного удаленного управления этим компьютером.

Большинство машин, подвергнувшихся влиянию вируса, стали частью ботнета. Ботнет-сети используются компьютерными преступниками, когда им требуются скоординированные действия большого количества не очень мощных компьютеров, работающих одновременно, например, для DDoS-атак, спам-рассылок или подбора паролей.

Антивирусные эксперты пришли к выводу, что безопасной ОС Mac была только до того момента, пока количество ПК под ее управлением не набрало ту критическую массу, после которой она стала интересной для злоумышленников.

Тед Семсон полагает, что даже при идеальных условиях, подразумевающих, что код защищенной ОС “ЛК” никогда не попадет в руки “плохих парней”, что сделает невозможным для них реверс-инжиниринг кода и разработку вредоносных программ, в данной ОС все равно останутся критически уязвимые точки. Наиболее серьезной из них станет уже существующее ПО для промышленных SCADA- и ICS-систем. “Что помешает опытному хакеру, — задается вопросом журналист, — найти уязвимость в любом из этих приложений и, используя украденные учетные данные администратора, направить поток сточных вод в реку, отключить электричество или совершить любые другие злонамеренные действия? Сегодня наибольшему числу уязвимостей подвержено как раз ПО, а не ОС, как это было несколько лет назад. Да, безопасная ОС — это дополнительная защита вашей инфраструктуры, но только не ПО”.

Большинство ICS- и SCADA-систем были разработаны еще в те времена, когда разработчики даже чисто теоретически не могли предположить, что в дальнейшем этим системам потребуется подключение к Сети, не говоря уже о том, что работа промышленных объектов будет подвергаться хакерским атакам. Разработка универсальной защищенной ОС для ICS- и SCADA-систем — шаг в правильном направлении, считает Семпсон, но, опираясь на уроки, извлеченные из недалекого прошлого, полагает, что любая ОС может считаться безопасной лишь до того момента, когда она становится популярной. По-настоящему защищенная ОС далеко выходит за рамки самого термина “ОС”, поскольку должна учитывать и другие элементы: отнюдь не дружественную природу Сети, пресловутый человеческий фактор, качество ПО и др. Таким образом, нужна цельная защищенная экосистема, создать “просто” ОС — теперь этого уже недостаточно.