Директор компании Darktrace по охоте за угрозами Макс Хайнмейер пишет на портале Information Age о кибератаках с применением искусственного интеллекта, которым можно противостоять, только если использовать ИИ для защиты.

Прошло более трех десятилетий с тех пор, как червь Morris Worm заразил порядка 10% из 60 тыс. компьютеров, которые в 1988 г. имели выход в Интернет. Это был личный проект выпускника Гарварда Роберта Таппана Морриса. Считается, что это была первая кибератака в истории.

Сегодня кибератаки наряду с природными катастрофами и изменениями климата включены в список самых серьезных угроз для мирового сообщества, составленный Мировым экономическим форумом. Поскольку компании, школы, больницы и практически все остальные нити ткани общества тянутся в Интернет, киберпреступления превратились из академических исследовательских проектов в глобальный рынок профессиональных хакерских услуг. А на геополитической арене правительства используют сверхсовременные инструменты кибератак для нанесения противнику физического ущерба и разрушения его ключевой инфраструктуры.

Долгие годы хакеры следуют старой поговорке: было бы желание, а способ найдется. Обороняющиеся создавали новые правила для своих брандмауэров или разрабатывали новые сигнатуры для обнаружения атак. А хакеры постоянно меняли методологии атак, чтобы обойти защиту, сделать организации догоняющими и судорожно хватающимися за план «Б», если они столкнутся с атакой. Смена парадигмы произошла в 2017 г., когда разрушительные черви-вымогатели WannaCry и NotPetya застали специалистов по безопасности врасплох, обойдя традиционные инструменты, такие как брандмауэры, и нанесли урон тысячам организаций в 150 странах.

Важнейшим ответом на все более изощренные и новаторские атаки стала защита с использованием ИИ. Это диктуется осознанием того факта, что информация о прошлых атаках не позволяет прогнозировать завтрашние угрозы. В последние годы тысячи организаций стали применять ИИ, чтобы понять, что является «нормальным» для их цифровой среды, и обнаруживать аномальные и потенциально опасные действия. Многие предоставили машинным алгоритмам право самостоятельно прерывать быстро развивающиеся атаки. Такое активное использование ИИ в оборонительных целях привело к принципиальному изменению роли специалистов по безопасности, позволив им сосредоточиться на задачах более высокого уровня.

Но если преступники имеют возможность наращивать атаки, они это сделают. Они мыслят так же, как предприятия. Как сделать работу своих хакеров более эффективной? Как атаковать еще больше целей? Как достичь большего с использованием меньших ресурсов?

На новом этапе эволюции атак хакеры сами применяют машинное обучение для создания вредоносных алгоритмов, которые могут адаптироваться, учиться и постоянно совершенствоваться, чтобы избежать обнаружения. Происходит очередная смена парадигмы: начинаются атаки с использованием ИИ.

Можно ожидать, что «наступательный» ИИ будет применяться на протяжении всего жизненного цикла атак, будь то использование обработки естественного языка для понимания письменных текстов и осуществления масштабных целенаправленных фишинговых атак через электронную почту с учетом контекста сообщений или классификация изображений с целью ускоренного выделения конфиденциальных документов после проникновения в сеть, когда атакующие начинают охоту за материалами, которые позволят им обогатиться.

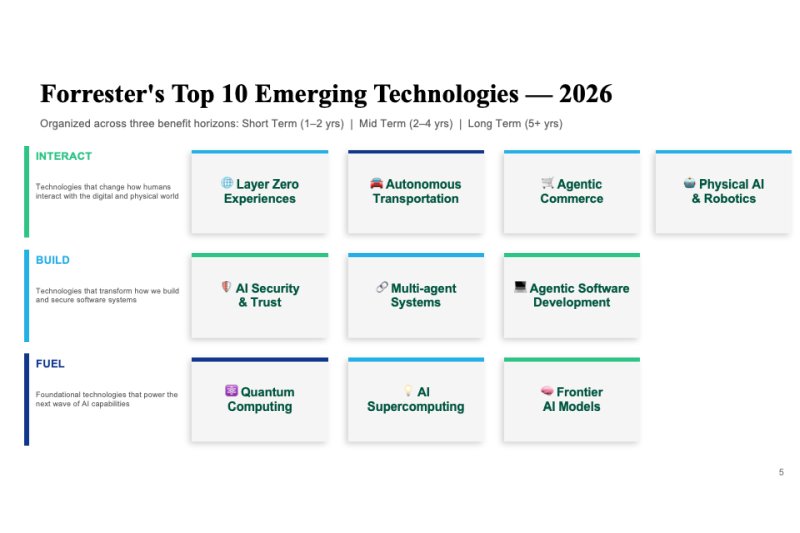

Недавнее исследование Forrester показало, что 88% специалистов по безопасности ожидают, что атаки с использованием ИИ станут массовыми в эпоху, как уже ясно, огромных изменений в характере кибератак. Почти половина опрошенных считают, что это произойдет в следующем году и является только вопросом времени. Проекты с открытым кодом, нацеленные на изучение ИИ, инструменты, которые можно использовать для совершенствования каждой фазы жизненного цикла атаки, уже существуют и вскоре, несомненно, войдут в список платных хакерских услуг, которые можно приобрести в Даркнете.

Сегодня уже имеются прототипы «наступательного» ИИ, которые за несколько секунд самостоятельно выбирают сулящие наибольшую прибыль цели, основываясь на сведениях об организациях, почерпнутых из соцсетей. После этого ИИ создает фишинговые сообщения электронной почты с учетом контекста, выбирает подходящее для обмана имя отправителя и рассылает сообщения, пытаясь побудить жертвы перейти по вредоносной ссылке или открыть приложение, которое расширит доступ в сеть организации. Эти инструменты были опробованы в борьбе с «оборонительным» ИИ, имитируя то, что мы ожидаем увидеть в ближайшее время в реальном мире: ИИ против ИИ в войне алгоритмов.

Используя результаты этих исследований и данные, «оборонительный» ИИ получает дополнительные возможности. Применяя машинное обучение без учителя, он обладает комплексным пониманием каждого пользователя и каждого устройства в сети, которую защищает, и использует это все более полное понимание для выявления небольших отклонений, которые могут быть признаками начинающейся атаки. При таком взгляде на цифровой бизнес «с высоты птичьего полета» «оборонительный» ИИ обнаружит «наступательный» ИИ сразу, как тот начнет манипулировать данными.

Как только «наступательный» ИИ произведет какой-то шум, «оборонительный» ИИ примет интеллектуальные микрорешения для блокирования его активности. «Наступательный» ИИ может быть использован из-за его скорости работы, но «оборонительный» ИИ вполне может с ним соревноваться.

Когда атакующий неизбежно начинает опережать обороняющегося в области инноваций, для исследования, реагирования и восстановления должны использоваться скорость и интуиция машинного мозга. Традиционные средства защиты уже с трудом обнаруживают не встречавшиеся прежде атаки, будь то вредоносный код без известный сигнатур, новые центры контроля и управления или индивидуализированные целенаправленные фишинговые сообщения электронной почты. Нельзя надеяться, что традиционные инструменты смогут справиться с будущими атаками, когда они станут нормой и организовать их будет легче, чем когда-либо прежде. С ИИ может бороться только ИИ.

Это еще одно новое поле битвы в продолжающейся войне за контроль над цифровой инфраструктурой. К счастью, «оборонительный» ИИ уже давно готовится к этому.