«Лаборатория Касперского» предлагает множество продуктов для коммерческих заказчиков самых различных масштабов с учетом специфики бизнеса, уровня развитости службы ИБ клиента и располагаемого бюджета. Вне зависимости от типа компаний и целей заказчика с помощью решений «Лаборатории Касперского» можно сформировать комплексную систему защиты от киберугроз любого типа.

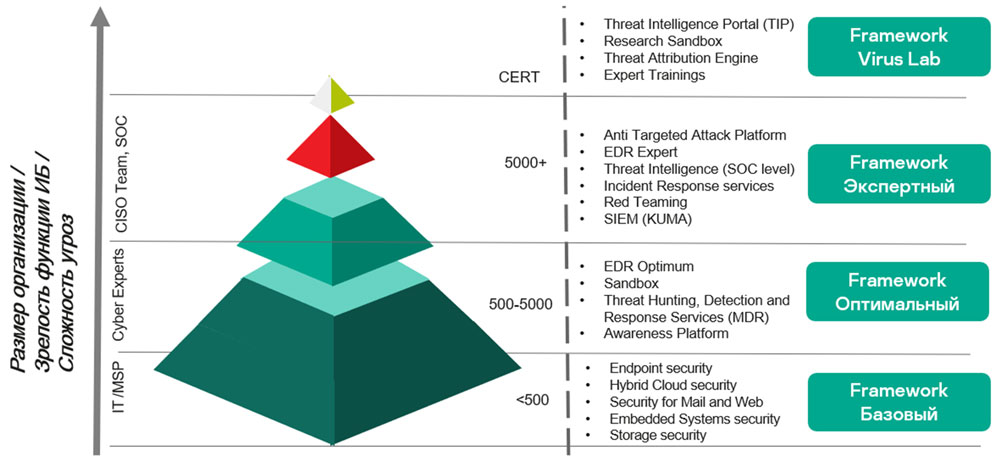

Условно такие решения подразделяются на группы в соответствии с размерами организации, зрелостью функций ИБ и сложностью угроз: базовая (менее 500 сотрудников), оптимальная (от 500 до 5000), экспертная (более 5000) и «вирусная лаборатория» (CERT). Для каждой группы предусмотрен свой типовой набор инструментов, платформ и сервисов.

1. Интегрированная платформа, о которой itWeek уже подробно рассказывал. Она складывается из органично взаимодействующих EPP (Endpoint Protection Platform, например Kaspersky Security для бизнеса), инструментов EDR (Endpoint Detection and Response) и песочницы. При этом если в состав ориентированного на СМБ интегрированного решения «Лаборатории Касперского» входит упрощённая, доступная по цене версия EDR, то для корпоративных заказчиков доступна заметно более функциональная и универсальная разновидность: Kaspersky Endpoint Detection and Response.

2. Kaspersky Automated Security Awareness Platform (ASAP), суть которой в повышении цифровой грамотности рядовых сотрудников компании. Классический антивирус сводит взаимодействие с пользователем к минимуму: ПО безопасности занимается на компьютере своим делом, человек за этим ПК — своим. Однако в корпоративной среде, подверженной многовекторным и целевым атакам, полностью несведущий в ИБ сотрудник с учётной записью в Active Directory становится наиболее уязвимым звеном. ASAP — это именно онлайн-платформа, где можно в интерактивной форме научиться управлять учётными записями и паролями, обеспечивать безопасность электронной почты и рабочих устройств. Кроме того, каждый сотрудник во взаимодействии с ASAP получит все необходимые знания и навыки, достаточные для того, чтобы не попасться на уловки кибермошенников и фишеров, своевременно распознать угрозу и вовремя оповестить сотрудников ИБ о возможной атаке.

3. Kaspersky Threat Hunting — сервисы активного поиска угроз, управляемого выявления опасностей и реагирования на них (Managed Detection and Response, MDR). В состав этой группы входит сервис круглосуточного мониторинга событий ИБ и реагирования на инциденты Kaspersky Managed Detection and Response, а также сервис обнаружения целевых атак Targeted Attack Discovery. Фактически использующие Kaspersky Threat Hunting заказчики привлекают к работе высококвалифицированных экспертов «Лаборатории Касперского», чтобы обнаруживать в огромных массивах корпоративных данных признаки скрытых угроз. «Скрытых» — значит таких, которые имеют все шансы «пройти под радарами» традиционных систем распознавания и не быть расценены автоматизированными средствами поиска как потенциальная опасность. Немаловажный факт: наиболее вредоносными часто оказываются атаки, продуманные и спланированные по заветам легендарного Кевина Митника, — безо всякого вредоносного кода, на основе одной лишь социальной инженерии в сочетании с полностью легальными инструментами. Распознать их признаки в корпоративном документообороте, почтовых отправлениях и базах данных как раз и позволяет Kaspersky Threat Hunting.

4. Kaspersky Unified Monitoring & Analysis Platform (KUMA) представляет собой SIEM — сочетание SIM (Security Information Management), управления информацией о безопасности, и SEM (Security Event Management), управления событиями безопасности. Совместный контроль двух этих направлений позволяет в режиме реального времени анализировать подозрительные инциденты и реагировать на выявленные угрозы прежде, чем ИТ-инфраструктуре будет нанесён значимый ущерб. В мире немало компаний, успешно развивающих решения SIEM, однако «Лаборатория Касперского» в их число до недавнего времени не входила. Теперь же KUMA в «боевом» режиме уже применяет собственная служба информационной безопасности «Лаборатории Касперского». В ближайших планах разработчика — создание единой модульной платформы с KUMA в качестве центрального средства выявления инцидентов и с целым спектром сопряжённых средств реагирования на обнаруженные угрозы.

5. Kaspersky Anti Targeted Attack (KATA) — платформа для противодействия комплексным угрозам и целевым атакам. Этот инструмент обеспечивает автоматизированный сбор данных и принятых в их отношении вердиктов, централизованно хранит их и предоставляет возможность ретроспективного анализа при расследовании многоступенчатых атак. Активные действия злоумышленников удаётся своевременно обнаруживать за счёт анализа сетевого трафика, эмуляции угроз с помощью передовой песочницы и применения целого набора современных детектирующих технологий. KATA также включает средства поведенческого анализа, динамического машинного обучения и автоматического доступа к глобальной базе знаний об угрозах.

6. Kaspersky Threat Intelligence представляет собой важный элемент корпоративной системы ИБ. Это глобальная база данных, пополняемая и модифицируемая в режиме реального времени. С помощью потоков данных о различных типах угроз специалисты ИБ могут быстрее узнавать о рисках и своевременно применять защитные меры. Кроме того, Kaspersky Threat Intelligence поставляет отчёты — например, об APT-угрозах или угрозах для финансовых организаций. На глобальном портале доступно множество инструментов для ИБ-аналитиков, в частности CyberTrace, помогающий классифицировать инциденты и упрощающий обработкой аналитических данных, и облачная песочница, которая позволяет проверить подозрительный объект.

7. Сервис Red Teaming, входящий в сервисы анализа защищенности, способен оценить эффективность процессов обнаружения инцидентов и реагирования на них. Налаженную систему ИБ необходимо регулярно тестировать на устойчивость к несанкционированным проникновениям, и общепринятым в мире способом для этого служит подход Red Team Operations, или Red Teaming. «Команда красных» (термин из военных игр и учений; «красные» чаще всего — нападающая сторона, «синие» — обороняющаяся) использует активные и пассивные сценарии для выявления слабых мест в информационной обороне проверяемого предприятия. На основе собранных о компании данных разрабатываются сценарии атаки «команды красных», подготавливается (в ряде случаев даже создаётся с нуля) набор подходящих инструментов. И после согласования с заказчиком начинается активная фаза симуляции атаки. По результатам проверки эксперты формируют отчёт с детальным описанием действий по преодолению системы ИБ и, разумеется, с рекомендациями по её усовершенствованию.

Крупные предприятия — комплексные системы, ИТ-инфраструктуры которых чаще всего чрезвычайно сложны. Помимо серверов и ПК конечных пользователей (локальных и работающих дистанционно) они могут включать мобильные устройства, виртуальные и облачные среды во внутренних либо внешних ЦОДах, инсталляции Интернета вещей, подключённое к информационным сетям промышленное оборудование, edge-системы и многие иные нетривиальные (с точки зрения обеспечения информационной безопасности) элементы. Наладить действенную систему ИБ для корпоративного заказчика с применением одних лишь антивирусов невозможно в принципе: комплексная задача требует комплексного, глубоко структурированного подхода. И такой подход готова предложить своим клиентам «Лаборатория Касперского» — с максимальной подстройкой под нужды конкретного предприятия, на самом высоком профессиональном уровне, с полным соответствием международным стандартам ИБ и требованиям российского законодательства.

СПЕЦПРОЕКТ КОМПАНИИ «ЛАБОРАТОРИЯ КАСПЕРСКОГО»