| В маленький кабинет, где император планеты Альфа-8 любил предаваться размышлениям, вбежал взволнованный принц … |

| В Академии безопасности прошла лекция на тему «Парольная защита: плюсы и минусы», по окончании … |

| Забудьте все, что вам рассказывали о безопасности банковских карт, оборудованных чипами! Оказывается, найден … |

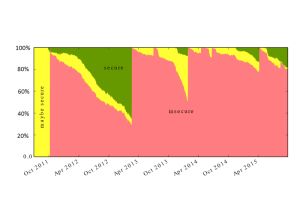

| По результатам проведенного исследования, в ходе которого с помощью инструмента Device Analyzer были … |

| После создания исследовательской группы под руководством принца в Академии безопасности появилось много интересных … |

| В империи Альфа-8 казалось уже пропала сама идея терроризма. Любые массовые мероприятия охранялись полицией … |

| На планете Альфа-8 в связи с широким распространением Интернета был принят довольно жесткий закон … |

| На планете Альфа-8 уже давно полным ходом использовались мобильные гаджеты, и игры на них пользовались … |

| В столице планеты Альфа-8 вдруг резко пошла вверх кривая телефонного мошенничества. Людям звонили, причем … |

| Когда речь заходит о защите Endpoint, сразу возникает огромное количество вопросов. И первый … |