| Интернет вещей (IoT) — без сомнения удобно. Это очень удобно, но безопасно ли? Ой, не уверен! Для … |

| С резким ростом спроса на мобильные приложения столь же резко обостряются и проблемы безопасности … |

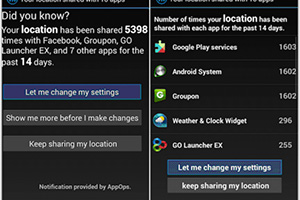

| Многие владельцы смартфонов знают, что приложения иногда делятся приватной информацией с третьими сторонами … |

| Не так давно Google добавила новую опцию к своей службе Takeout, которая позволит экспортировать данные … |

| Сегодня только ленивый не слышал о проблеме паролей. Но, увы, пользователи свои пароли регулярно забывают … |

| О фишинге мы знаем давно, и несмотря на это количество фишинговых атак продолжает расти … |

| В данной статье мы с вами поговорим о мобильном фишинге и использовании злоумышленниками … |

| Когда говорят о рисках применения смартфонов — прежде всего упоминают о вредоносном ПО … |

| Говоря о рисках использования мобильных устройств нельзя забывать о кастомизированных прошивках или … |

| Сегодня сложно представить нашу жизнь без мобильных устройств. Первое, что мы делаем, выходя … |