Внедрение систем видеоконференций и обмена данными (data conferencing) бросает серьезный вызов способности менеджеров сетей открыть доступ этим средствам без нарушения безопасности сети.

Новые приложения для конференций, основанные на стандарте H.323 для видеоконференций и T.120 для конференций данных, предназначены для использования в корпоративных сетях intranet или в Internet, и поэтому администраторы сетей испытывают острую потребность в более совершенных инструментах контроля доступа.

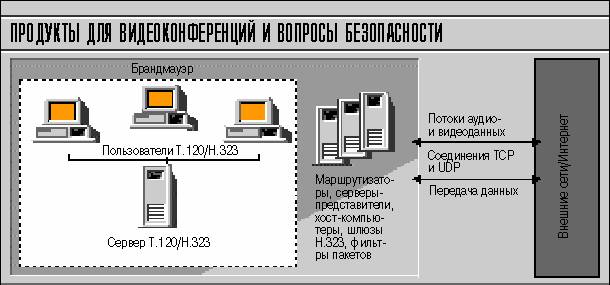

Средства конференций H.323 и T.120 должны работать внутри пространства, защищенного системами безопасности intranet-сети предприятия. Варианты безопасного использования инструментов коллективной работы включают в себя использование “ничейного” пространства для проведения “встреч” и установление безопасных соединений через брандмауэр с помощью сервера-представителя.

Стандарт T.120 дает возможность пользователям проводить “электронные” встречи, во время которых можно передавать друг другу файлы и/или использовать файлы совместно с помощью “грифельных досок” (whiteboards). Для предоставления удаленным пользователям доступа в сеть многие администраторы разрешают им устанавливать соединения T.120, но при этом блокируют входящий извне трафик T.120.

Опасения по поводу безопасности тем более увеличиваются из-за растущих возможностей стандарта T.120, который скоро будет позволять совместно использовать приложения. В таком случае удаленный пользователь сможет запускать приложения на пользовательской машине.

Лежащая в основе видеоконференций H.323 архитектура допускает организацию конференции данных по стандарту T.120, а также требует усовершенствования существующих систем безопасности. H.323 использует стандартный IP-порт для соединения с сетью, но канал управления H.323 может породить несколько дополнительных каналов со случайными номерами IP-портов, что затруднит брандмауэрам обнаружение трафика H.323 и наблюдение за ним.

Достижение безопасности

Существует несколько способов достижения необходимой степени безопасности при использовании средств коллективной работы. Одно из них - соединение с каждым участником конференции через MCU (multipoint control unit - многовходовый блок управления), находящийся вне сети. Корпорации могут использовать внешние службы такого вида или приобрести собственные MCU и разместить их вне своего сетевого пространства, в “нейтральных водах”.

Другой способ состоит в использовании сервера-представителя (proxy) для установления безопасных соединений через брандмауэр. При этом весь трафик конференции будет приходить на сервер-представитель, который и станет поддерживать связь с машиной получателя.

Разработки серверов-представителей ведутся сегодня в нескольких направлениях. Например, для продвижения собственного приложения видеоконференций ProShare корпорация Intel создала приложение-представитель в стандарте H.323, который, в свою очередь, будет использоваться в брандмауэре Gauntlet фирмы Trusted Information Systems.

Несколько поставщиков продуктов стандарта T.120, и среди них корпорации DataBeam и PictureTel, разрабатывают собственные представители T.120 в надежде, что производители брандмауэров встроят их в свои продукты.

Официальные лица DataBeam сообщили, что компания работает над созданием модульного представителя, способного по указанию администратора сети блокировать определенные функции T.120, например передачу файлов или совместное использование приложений, и в то же время позволять использовать другие функции, например изображения на “грифельных досках”.

Корпорация Microsoft, предлагающая NetMeeting, средство проведения видеоконференций и обмена данными, рассмотрела вариант использования представителя H.323 для выполнения вызова T.120, однако сейчас другие производители продуктов T.120 опережают ее в планах по разработке своих представителей T.120.

Наблюдение за трафиком H.323

Вместо использования представителя компания CheckPoint Software Technologies встроила в свой брандмауэр Firewall-1 инструмент наблюдения за трафиком H.323. Когда канал управления порождает дополнительные каналы, Firewall-1 отслеживает их появление и начинает наблюдение за ними.

Кроме того, Firewall-1 позволяет администраторам выполнять аутентификацию входящего трафика H.323, если он поступает от определенных IP-адресов или от пользователей с заданными именами и паролями, хранящимися в базе данных Firewall-1. Представители CheckPoint также утверждают, что Firewall-1 может выполнять связь с серверами-представителями H.323.

Несколько компаний предложили добавить в стандарты H.323 и T.120 функции аутентификации пользователей. Это позволило бы брандмауэрам выполнять проверки для аутентификации и допускать в сеть пользователей, задействуя сертификаты формата X.509.

Мэтт Крамер (PC Week Labs)