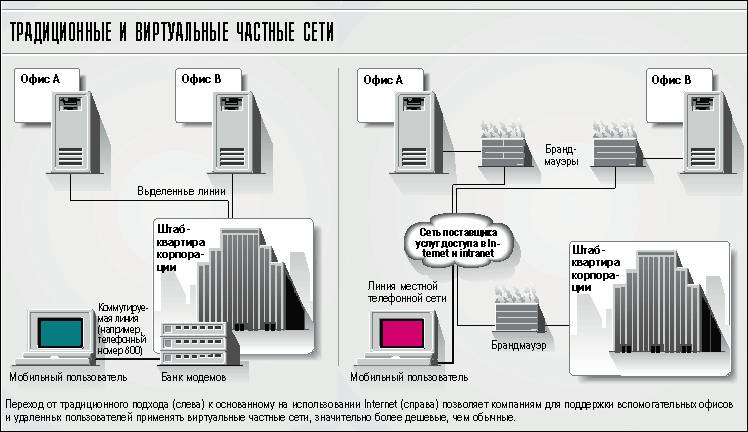

Мало кто сомневается, что в конечном итоге виртуальные частные сети (VPN, Virtual Private Network) вытеснят большинство систем на базе выделенных линий связи, если не все. Благодаря своей более низкой цене и большей гибкости VPN чрезвычайно привлекательны для компаний любых размеров.

Пока, однако, администратор, работающий над созданием VPN, сталкивается с чрезвычайно сложными проблемами безопасности. Отсутствие стандартов на механизмы обеспечения безопасности на сетевом уровне IP-сетей вынуждает компании прибегать к применению частных протоколов, а в результате они оказываются привязаны к одному-единственному поставщику.

Для решения этой проблемы организация Internet Engineering Task Force (целевая группа инженерной поддержки Internet) продолжает работы над созданием нового стандарта под названием IPSec, который должен определить открытые протоколы для защищенной Internet.

Говоря максимально упрощенно, VPN - это защищенное соединение между двумя или более точками входа в общедоступную сеть. VPN на базе Internet не только стоит дешевле обыкновенной частной глобальной сети, но и представляет собой более масштабируемое средство удаленного доступа к корпоративным вычислительным ресурсам. С помощью такой VPN мобильные пользователи получают возможность связаться с корпоративной сетью через Internet из ближайшей к ним точки доступа, предлагаемой местным поставщиком услуг доступа. Этим исключается необходимость установки в корпоративных вычислительных центрах серверов удаленного доступа и множественных банков модемов. Трафик, порождаемый удаленными пользователями, может обрабатываться так же, как и любой другой Internet-трафик.

Однако возможность применения подобных систем полностью зависит от гарантий безопасности связи. Системы ее обеспечения могут охватывать всю дистанцию от одной рабочей станции до другой либо действовать на отдельных ее участках (например, между узлами сети или между брандмауэрами).

С внедрением разрабатываемой IETF спецификации IPSec многоуровневые системы обеспечения безопасности станут более стандартизованными и совместимыми друг с другом. Эти новые протоколы предусматривают обеспечение безопасности на физическом уровне и на уровне линии передачи данных с использованием фильтров пакетов, на сетевом уровне - с помощью специальных дополнений к IP-брандмауэрам, на уровне сеансов связи - с применением прокси-приложений, а на уровне приложения - с использованием таких стандартов, как Secure Sockets Layer и Secure HTTP.

Для упрощения организации в Internet защищенных туннелей для передачи трафика IETF предлагает использовать гибрид протоколов Point-to-Point Tunneling Protocol корпорации Microsoft и Layer 2 Forwarding фирмы Cisco Systems, который будет называться Layer 2 Tunneling Protocol.

Ниже описаны процедуры защиты содержания дейтаграмм при передаче между брандмауэрами с использованием определенных IPSec методов аутентификации и шифрования.

Защита VPN на третьем уровне (Layer 3) требует применения аутентификации и шифрования дейтаграмм и соответственно процедур обмена необходимыми для этого ключами.

Использование средств шифрования на базе ключевых алгоритмов требует передачи ключа или пары ключей между отправителем и получателем. На базе алгоритма с закрытым ключом и отправитель, и получатель применяют одну и ту же цифровую комбинацию, которая должна быть передана отправителем получателю, прежде чем они начнут обмениваться защищенными сообщениями.

При алгоритме с открытым и закрытым ключами передача ключа значительно проще. И открытый, и закрытый ключи генерируются в одном и том же центре. Открытый ключ, который может быть передан корреспонденту по незащищенным каналам, используется для шифрования данных, а закрытый - для их расшифровки.

В рамках архитектуры IPSec предусмотрено применение двух видов заголовков дейтаграмм, каждый - для решения своей задачи. Заголовок IP-аутентификации (IP Authentificationn Header, AH) предназначен для аутентификации и контроля целостности данных. С его помощью получатель может убедиться, что дейтаграмма действительно была передана указанным в поле адреса отправителя субъектом и что она не подверглась модификации в пути. А заголовок инкапсуляции секретного содержания (Encapsulating Security Payload, ESP) защищает содержание IP-дейтаграмм путем его шифрования. Для обеспечения совместимости два брандмауэра - на приемном и передающем концах - должны быть согласованы по следующим пунктам: комбинация AH/ESP; математическое преобразование для вычисления AH и математическое преобразование для вычисления ESP; секретный ключ для вычисления аутентификационной сигнатуры сообщения и секретный ключ шифрования/дешифрования. Перечисленные элементы образуют набор параметров системы обеспечения безопасности.

В рамках архитектуры IPSec набором параметров системы обеспечения безопасности называется информация, передаваемая между корреспондентами во время сеанса администрирования ключей, который должен быть проведен прежде, чем станет возможен обмен защищенными сообщениями.

Предложения IETF по спецификации IPSec были опубликованы в качестве Предложений для обсуждения (RFC, номера с 1825 по 1829). Однако для эффективного развертывания системы обеспечения безопасности необходима также процедура распространения криптографических ключей, используемых для аутентификации и шифрования. Стандарт X.509 описывает формат цифровых сертификатов, но не определяет, каким образом два узла согласовывают наборы параметров своих систем обеспечения безопасности и выбирают ключ для шифрования в каждом конкретном сеансе связи.

Рабочая группа по IPSec сосредоточила свое внимание на протоколах администрирования ключей SKIP (Simple Key management for Internet Protocol) и ISAKMP/Oakley (Internet Security Association and Key Management Protocol).

SKIP проще в реализации, но не имеет механизма согласования алгоритма шифрования; при его использовании, если получатель не смог расшифровать пакет, тем все и заканчивается.

ISAKMP/Oakley предлагает более развитые возможности согласования, и поэтому был выбран за основу для определяемого IPSec обязательного протокола администрирования ключей для IPv6. А для IPv4 допускается использование как ISAKMP/Oakley, так и SKIP.

Планы на будущее

Поскольку протоколы администрирования ключей, вынутые из печи IETF, еще не успели остыть, основанных на них действительно совместимых продуктов для организации VPN придется, видимо, подождать еще не меньше года.

В то же время в области тестирования поддерживающих IPSec продуктов на совместимость уже достигнут значительный прогресс. Первые испытания проходили при ручной процедуре обмена ключами, но последние тесты на совместимость проводятся с использованием согласованных электронных процедур передачи ключа.

Дейв Козюр - старший консультант фирмы Decisys (Серлинг, шт. Виргиния). С ним можно связаться по адресу:

dkosiur@decisys.com.

Дейв Козюр