Технический обзор

Средства для тех, кто заботится о защите своего бизнеса

Компьютерная индустрия затрачивает сегодня огромные усилия на обеспечение безопасной связи через Internet. Вольно или невольно, но при этом уходит из поля зрения более серьезная проблема. В 1996 г. Федеральное бюро расследований совместно с Институтом компьютерной безопасности провело исследование, результаты которого свидетельствуют: почти в половине всех известных случаев попытки проникновения в сети предпринимались изнутри.

И в них были замечены не только недовольные сотрудники. Получить несанкционированный доступ к информации пытаются любопытные пользователи, временные служащие, промышленные шпионы, субподрядчики и даже конкурирующие фирмы, участвующие в совместных проектах. Все они получают пользовательский абонемент, благодаря которому им не приходится проникать в сеть через Internet или по коммутируемым каналам связи.

Частично решить проблему помогает контроль за работой в сети, при котором допуск к конкретной информации определяется пользовательским именем, принадлежностью к рабочей группе, IP-адресом и т. п. Однако по эффективности такой подход можно сравнить с замком автомобиля - оба они способны уберечь вашу собственность разве что от честного человека или неподготовленного злоумышленника.

К счастью, существуют два средства, которые могут обеспечить внутреннюю безопасность. Это - шифрование и брандмауэры.

Утечки, утечки, утечки...

Все усилия корпорации по защите своей информации могут уйти впустую из-за передающей среды, применяемой в локальной или глобальной вычислительной сети. Сетевая интерфейсная карта, установленная на любом компьютере, принимает все проходящие по сети пакеты, сильно напоминая тем самым телефонную подслушивающую закладку. Достаточно небольших познаний и общедоступного ПО - и можно читать все секреты, проходящие по такому каналу.

Существуют и автономные анализаторы пакетов, которые легко подключаются к ЛВС, оставаясь совершенно незаметными ни для пользователей, ни для администратора. Но это еще не все. Уже разработаны средства в стиле Джеймса Бонда, которые позволяют считывать данные, даже не подключаясь к сети: они принимают излучение компьютера, расположенного на большом удалении.

Единственная защита против сетевого шпионажа - шифрование трафика на уровне пакетов. Применяемые для этого средства отличаются крайней изощренностью и большой надежностью; как правило, они включают специальную аппаратуру, устанавливаемую на обоих концах линии связи.

И все же производители не торопятся с выпуском таких общедоступных средств, и их понять не трудно. Само шифрование особой сложности не составляет, его производит встроенный в исходный текст программы соответствующий алгоритм, например DES (Data Encryption Standard) или какой-либо из вариантов RSA. На практике проблемы создает обращение с ключами дешифрования. На заре шифровальных технологий ключи приходилось распределять централизованно и периодически заменять на новые, а это создавало множество проблем как организационного, так и технического характера.

Большим шагом вперед стала разработка таких средств, как RSA и система генерации открытых ключей Диффи Хеллмана, которые позволили создавать ключи автоматически.

Белиберда в сети

Шифрование в конце концов будет производиться непосредственно в сетевых операционных системах, но это произойдет не так уж скоро. Корпорация Microsoft работает над проектом под названием CryptoAPI, который позволит пополнить возможности операционной системы Windows NT функциями шифрования способом, сходным с Winsock. Это даст разработчикам приложений средства закрытия передаваемой информации, однако их освоение будет вестись постепенно и займет много времени, поэтому еще несколько лет на всеобъемлющую защиту информации здесь рассчитывать не приходится.

Функция шифрования будет встроена и в IP Version 6, долгожданную модернизацию протокола TCP/IP, но работа над новым стандартом замерла на этапе проектирования именно этого компонента. Хотя некоторые элементы новой версии уже используются, до полного завершения проекта еще далеко.

В Unix уже много лет действует система защиты Kerberos, обеспечивающая шифрование и аутентификацию пользователей по продолжительности тайм-аута. В TCP/IP-сетях она доступна и пользователям ПК, но подобный метод для ЛВС на базе протоколов NetBEUI и IPX все еще находится в стадии разработки.

Фирма Novell, которая со времен NetWare 3.12 предлагает лишь закрытые пароли, включила в свое ПО GroupWise 4.1 (WordPerfect Office) новую систему шифрования. Она осуществляет кодирование всех передаваемых в канал связи данных, однако, будучи созданной специально для GroupWise, способна защитить информацию только в этой среде.

О других планах Novell по шифрованию общего IPX-трафика сообщений не поступало. И все же нельзя исключать, что по мере роста популярности Сети и TCP/IP наступит момент, когда даже для обеспечения безопасности ЛВС на базе IPX будут применяться Internet-протоколы, а IPX-пакеты станут упаковываться в IP-оболочку.

Lotus Notes корпорации Lotus Development, подобно Novell GroupWise, обеспечивает только закрытие данных собственного формата. Известны продукты, защищающие файлы данных или даже целые жесткие диски, но лишь немногие разработчики занимаются средствами шифрования пакетов, пересылаемых по локальным линиям связи.

Автоматизированное шифрование

Шифрованием сетей на базе протоколов TCP/IP активно занимается корпорация FSA. В январе она выпустила PowerTelnet - новый продукт, который должен устанавливаться на серверах вместо традиционной Unix-программы Telnet. Перехват вызовов WINSOCK.DLL, необходимый для шифрования Telnet-трафика, достигается за счет установки на защищаемых клиентских ПК специального добавочного ПО. При его отсутствии сеансы Telnet-связи ведутся без кодирования.

В августе FSA намеревалась выпустить на основе этой же технологии CipherLink еще один продукт, предназначенный для закрытия всего TCP/IP-трафика, а не только сеансов Telnet.

Средствами коммерческого шифрования, к всеобщему удивлению, занялась и авиастроительная компания Hughes Aircraft, которая готовится вывести из своих ангаров NetLock. Данный продукт, подобно CipherLink корпорации FSA, обеспечивает закрытие всего канала связи на уровне пакетов, что избавляет от необходимости вносить какие-либо изменения в прикладные программы. Агенты NetLock, устанавливаемые на клиентских компьютерах, обеспечивают полную поддержку всех сетевых протоколов, поэтому новую защиту можно применять не только в Internet, она отлично подходит для ЛВС и глобальных сетей. В качестве клиентов можно использовать платформы на базе всех основных разновидностей Unix, Macintosh, OS/2 и Windows. В ноябре планируется выпуск агента для среды NetWare, благодаря которому будет обеспечено шифрование не только протоколов IP, AppleTalk и NetBEUI, но и IPX.

Существующие технологии шифрования не только обеспечивают безопасный обмен информацией между двумя компьютерами, они позволяют провести аутентификацию сообщения и его проверку на отсутствие искажений. Для этого в пересылаемый документ добавляется кодированная группа, создаваемая в соответствии со стандартом цифровой подписи, например, Digital Signature Standard или RSA. Успешное ее декодирование свидетельствует о том, что документ отправлен подписавшим его лицом и в процессе передачи в него не было внесено никаких изменений.

Одним из разработчиков, уже применяющих данный принцип, является корпорация Cylink. Она оснастила свой продукт Remote Access Management System как средствами шифрования, так и цифровой подписью, что значительно повысило уровень защиты сети от доступа извне.

Опора на брандмауэры

Доказательством должного внимания сетевых пользователей к своему бизнесу служит не только применение шифрования, но и установка брандмауэров.

Брандмауэры находят применение как на границах корпоративной сети, так и внутри ее. Некоторые администраторы прибегают к их помощи, чтобы ограничить доступ внутренних пользователей к различным корпоративным проектам. Одним из примеров подобных средств защиты может служить продукт ON Guard корпорации ON Technology, позволяющий создавать виртуальные частные сети на базе сетевых протоколов IP и IPX.

С его помощью можно, например, достичь более высокого уровня защиты финансовой информации, чем это позволяет система разрешений NetWare. ON Guard скрывает внутренний трафик подразделения от посторонних взглядов столь же надежно, как брандмауэр Internet - трафик корпорации.

Но и этот продукт защищает информацию лишь от проникновения извне, тогда как служащие подразделения по-прежнему могут просматривать ее в виде обычного открытого текста.

Еще один новый брандмауэр для среды NT, получивший название Firewall-1 2.1 for Windows NT, выпустила фирма CheckPoint Software Technologies. Он подгружается на невыделенный сервер, обеспечивая полную его защиту. Чтобы ознакомиться с хранящейся на сервере информацией, недостаточно знать пользовательское имя и пароль, зарегистрированные в обычной системе безопасности домена. Доступ к ней можно получить лишь с компьютера, IP-адрес которого введен на брандмауэре в список разрешенных.

Кен Филлипс

С нештатным редактором Кеном Филлипсом можно связаться через Internet по адресу: kenp@sunrise.alpinet.net.

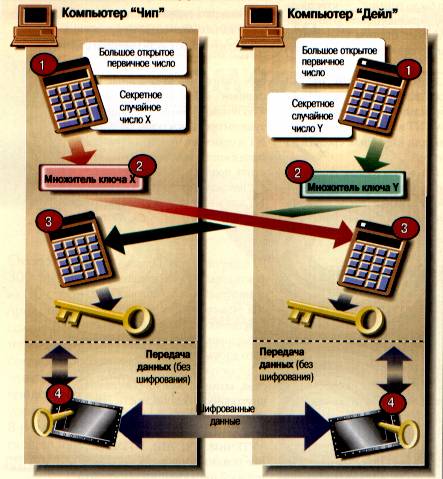

КАК ОРГАНИЗУЕТСЯ ШИФРОВАНИЕ ИНФОРМАЦИИ

Механизм обмена ключами Диффи Хеллмана

1. Каждый из компьютеров самостоятельно генерирует секретное случайное число, которое затем использует совместно с большим несекретным (открытым) первичным числом для вычисления множителя ключа.

2. Множитель числа передается на другой компьютер, но случайное число по-прежнему держится в секрете.

3. Компьютер вычисляет значение ключа шифрования, используя для этого секретное случайное число, открытое первичное число и полученный от другого компьютера множитель ключа. Специально созданный алгоритм вычислений обеспечивает идентичность обоих ключей.

4. Ключи передаются в шифрующий механизм каждого из компьютеров, который после этого запускается и создает шаблон шифрования. Один и тот же шаблон используется для передачи информации в обоих направлениях.