Классификация и принципы работы устройств ввода идентификационных признаков и электронных замков

На мировом рынке информационной безопасности стабильно развиваются так называемые средства AAA (от англ. authentication, authorization, administration - аутентификация, авторизация, администрирование), предназначенные для защиты от несанкционированного доступа (НСД) к информационным ресурсам автономных и сетевых компьютеров. Согласно прогнозам Infonetics Research (www.infonetics.com), рынок средств AAA к 2005 г. составит примерно 9,5 млрд. долл., или 67% от всего рынка информационной безопасности. Этот прогноз не вызывает удивления, ведь известно, что основной ущерб предприятиям вследствие нарушений политики безопасности наносят злоупотребления со стороны собственных недобросовестных сотрудников. Как показывают исследования компании Ernst & Young (www.ey.com), 80% случаев потерь конфиденциальной информации приходится именно на внутрикорпоративные угрозы и только 20% - на внешние.

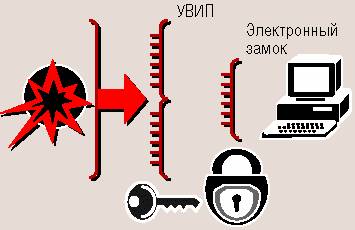

Среди средств ААА важное место занимают аппаратно-программные инструменты контроля доступа к компьютерам - электронные замки, устройства ввода идентификационных признаков (УВИП) и соответствующее ПО. Совместное применение УВИП и электронного замка дает возможность воздвигнуть перед злоумышленником две линии обороны, преодолеть которые не так-то просто (рис. 1). Разумеется, речь здесь не идет о физическом взломе компьютера.

Рис. 1. Две линии обороны - УВИП и электронный замок

Доступ к информационным ресурсам компьютера пользователь получает после успешного выполнения процедур идентификации и аутентификации. Идентификация заключается в распознавании пользователя по присущему или присвоенному ему идентификационному признаку. Проверка принадлежности предъявленного им идентификатора (подтверждение подлинности) проводится в процессе аутентификации.

В аппаратно-программных средствах контроля доступа к компьютерам идентификация и аутентификация, а также ряд других важных защитных функций, которые описываются ниже, осуществляются с помощью электронного замка и УВИП до загрузки ОС.

Устройства ввода идентификационных признаков

В состав аппаратных средств УВИП входят идентификаторы и считывающие устройства (иногда считыватели могут отсутствовать). Современные УВИП принято классифицировать по виду идентификационных признаков и по способу их считывания (рис. 2).

Рис. 2. Классификация УВИП

По способу считывания они подразделяются на контактные, дистанционные (бесконтактные) и комбинированные.

Контактное считывание идентификационных признаков предполагает непосредственное взаимодействие идентификатора и считывателя - проведение идентификатора через считыватель или их простое соприкосновение.

Бесконтактный (дистанционный) способ считывания не требует четкого позиционирования идентификатора и считывателя. Для чтения данных нужно либо на определенное расстояние поднести идентификатор к считывателю (радиочастотный метод), либо оказаться с ним в поле сканирования считывающего устройства (инфракрасный метод).

Комбинированный способ подразумевает сочетание обоих методов считывания.

По виду используемых идентификационных признаков УВИП могут быть электронными, биометрическими и комбинированными.

В электронных УВИП идентификационные признаки представляются в виде кода, записанного в электронную микросхему памяти идентификатора.

В биометрических устройствах идентификационными признаками являются индивидуальные физические признаки человека (отпечатки пальцев, геометрия ладони, рисунок сетчатки глаза, голос, динамика подписи и т. д.).

В комбинированных УВИП для идентификации используется несколько идентификационных признаков одновременно.

На российском рынке компьютерной безопасности предлагаются разнообразные УВИП. К сожалению, изделия отечественной разработки занимают на нем незначительную часть. Рассмотрим основные, самые распостраненные типы устройств.

iButton

Разработанное компанией Dallas Semiconductor устройство ввода идентификационных признаков на базе идентификатора iButton (www.ibutton.com) относится к классу электронных контактных УВИП.

Модельный ряд идентификаторов iButton довольно широк и разнообразен (более 20 моделей). В общем виде iButton представляет собой микросхему, вмонтированную в герметичный стальной корпус (рис. 3). Корпус отдаленно напоминает батарейку для наручных часов и имеет диаметр 17,35 мм при высоте 5,89 мм (корпус F5) или 3,1 мм (корпус F3). Он защищает и обеспечивает высокую степень защищенности идентификатора от воздействия агрессивных сред, пыли, влаги, внешних электромагнитных полей, механических ударов и т. п. Идентификатор легко крепится на носителе (карточке, брелоке).

Рис. 3. Идентификатор iButton

Обмен информацией идентификатором и компьютером происходит в соответствии с протоколом 1-Wire с помощью разнообразных считывающих устройств (адаптеров последовательного, параллельного и USB-портов, контактных устройств Touch Probe). Для записи и считывания данных из идентификатора нужно, чтобы корпус iButton соприкоснулся со считывающим устройством. Время контакта - не более 5 мс, гарантированное количество контактов составляет несколько миллионов. Интерфейс 1-Wire обеспечивает обмен информацией на скоростях 16 кбит/с или 142 кбит/с (ускоренный режим).

Для защиты от НСД существует несколько модификаций идентификаторов семейства DS199X (см. табл. 1), которые различаются емкостью памяти, функциональными возможностями и соответственно ценой. Ориентировочная цена идентификаторов iButton на российском рынке в зависимости от типа составляет от 2 до 12, контактных устройств - от 5 до 12 долл.

Таблица 1. Идентификаторы iButton

В структуре iButton можно выделить следующие основные части: постоянное запоминающее устройство (ПЗУ), энергонезависимое (nonvolatile - NV) ОЗУ, сверхоперативное запоминающее устройство (scratchpad memory - SM), часы реального времени (для DS1994), а также элемент питания - встроенную миниатюрную литиевую батарейку. Изделие DS1990 содержит только ROM.

В ПЗУ идентификаторов хранится 64-разрядный код - он состоит из 8-разрядного кода типа идентификатора, 48-разрядного уникального серийного номера и 8-разрядной контрольной суммы.

К достоинствам УВИП на базе электронных ключей iButton относятся:

- надежность, долговечность (время хранения информации в памяти идентификатора составляет не менее 10 лет);

- высокая степень механической и электромагнитной защищенности;

- малые размеры;

- относительно невысокая стоимость.

Недостатком этого устройства является зависимость его срабатывания от точности ручного соприкосновения идентификатора и считывателя, осуществляемого вручную.

Устройства ввода на базе смарт-карт

Устройства ввода идентификационных признаков на базе смарт-карт относятся к классу электронных устройств. Они могут быть контактными и бесконтактными (дистанционными).

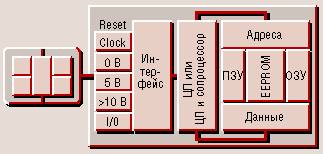

Основой внутренней организации смарт-карты является так называемая SPOM-архитектура (Self Programming One-chip Memory), предусматривающая наличие центрального процессора (CPU), ОЗУ, ПЗУ и электрически перепрограммируемой постоянной памяти EEPROM (рис. 4). Как правило, в карте также присутствует специализированный сопроцессор.

Рис. 4. Структура контактной смарт-карты

Процессор обеспечивает разграничение доступа к хранящейся в памяти информации, обработку данных и реализацию криптографических алгоритмов (совместно с сопроцессором). В ПЗУ хранится исполняемый код процессора, оперативная память используется в качестве рабочей, EEPROM необходима для хранения изменяемых данных владельца карты.

В структуру бесконтактных смарт-карт на базе стандарта MIFARE 1 S50 IC (или MIFARE Standard) дополнительно входит радиочастотный модуль со встроенной антенной, необходимой для связи со считывателем и питания микросхемы. Смарт-карта является пассивной, расстояние считывания составляет не более 10 см. Обмен информацией осуществляется на частоте 13,56 МГц с максимальной скоростью 106 кбит/с.

Каждая смарт-карта обладает собственным уникальным серийным номером. Он задается на заводе-изготовителе, его нельзя изменить на протяжении всего срока эксплуатации карты. Идентификация по серийному номеру, шифрование данных и аутентификация областей памяти с помощью секретных ключей обеспечивают надежную защиту смарт-карт от взлома.

По отношению к компьютеру устройства чтения смарт-карт могут быть внешними и внутренними (например, встроенными в клавиатуру, гнездо 3,5” дисковода, корпус компьютера). Считыватель работает под управлением специальной программы - драйвера устройства чтения.

На базе ISO 7816 разработан единый стандартный интерфейс для работы со смарт-картами. Включенные в него спецификации PC/SC облегчают интеграцию смарт-карт-технологий в программно-аппаратные комплексы на базе платформы персонального компьютера и создание средств разработки приложений для смарт-карт.

На мировом рынке компьютерной безопасности разработкой смарт-карт-технологий занимаются многие фирмы, среди которых выделяются Bull (www.bull.com), GemPlus (www.gemplus.com), HID (www.hidcorp.com), Schlumberger (www.slb.com), а также альянс Fujitsu Siemens Computers (www.fujitsu-siemens.com). На отечественном рынке ведущее место занимает ОАО “Ангстрем” (www.angstrem.ru), разработавшее первую российскую смарт-карту в 1996 г.

Несомненными достоинствами УВИП на базе смарт-карт считаются удобство хранения идентификатора (например, его можно держать в бумажнике вместе с другими карточками) и считывания идентификационных признаков. К недостаткам можно отнести ограниченный срок эксплуатации из-за неустойчивости смарт-карты к механическим повреждениям и высокую стоимость считывателей смарт-карт (на российском рынке ориентировочная цена смарт-карт в зависимости от типа составляет 2-12 долл., а считывателей - более $100).

Proximity

Устройства ввода идентификационных признаков на базе идентификаторов Proximity (от англ. proximity - близость, соседство) или RFID-системы (radio-frequency identification - радиочастотная идентификация) относятся к классу электронных бесконтактных радиочастотных устройств.

Радиочастотные идентификаторы выпускаются в виде карточек, брелоков, браслетов, ключей и т. п. Каждый из них имеет собственный уникальный серийный номер. Основными их компонентами являются интегральная микросхема, осуществляющая связь со считывателем, и встроенная антенна. В состав микросхемы входят приемо-передатчик и запоминающее устройство, хранящее идентификационный код и другие данные. Внутри Proximity может находиться источник питания - литиевая батарея. Такие идентификаторы называются активными. Они обеспечивают взаимодействие со считывателем на значительном расстоянии (в несколько метров). Дистанция считывания для пассивных идентификаторов (не имеющих батареи) измеряется десятками сантиметров.

Считывающее устройство постоянно излучает радиосигнал. Когда идентификатор оказывается на определенном расстоянии от считывателя, антенна поглощает сигнал и передает его на микросхему. Получив энергию, идентификатор излучает идентификационные данные, принимаемые считывателем. Дистанция считывания в значительной степени зависит от характеристик антенного и приемо-передающего трактов считывателя. Весь процесс занимает несколько десятков микросекунд.

Устройство чтения может размещаться внутри корпуса компьютера. Взаимная ориентация идентификатора и считывателя не имеет значения, а ключи и другие предметы, находящиеся в контакте с картой, не мешают передаче информации.

В соответствии с используемой несущей частотой RFID-системы классифицируются по частоте:

- низкочастотные (100-500 кГц) характеризуются незначительным расстоянием считывания (десятки сантиметров). Идентификационный код считывается через одежду, сумки, портмоне и т. п.;

- устройства промежуточной частоты (10-15 МГц) способны передавать значительные объемы данных;

- высокочастотные (850-950 МГц или 2,4-5 ГГц) характеризуются большой дистанцией считывания (в несколько метров).

На мировом рынке информационной безопасности существует немало фирм, занимающихся разработкой RFID-технологий. Лидерами являются EM-Marin (www.emmarin.com), HID (www.hidcorp.com) и Motorola Indala (www.indala.com). Среди отечественных производителей можно отметить ОАО “Ангстрем” (www.angstrem.ru), компании Parsec (www.parsec-tm.ru) и PERCo (www.perco.ru).

Основными достоинствами УВИП на базе идентификаторов Proximity являются:

- бесконтактная технология считывания;

- долговечность пассивных идентификаторов (некоторые фирмы-производители дают на карты пожизненную гарантию);

- точность, надежность и удобство считывания идентификационных признаков.

К недостаткам RFID-систем относят слабую электромагнитную защищенность и высокую стоимость (на отечественном рынке идентификаторы в зависимости от типа стоят от 1,3 до 5 долл., цена считывателей может превышать $150).

Устройства ввода на базе USB-ключей

Устройства ввода идентификационных признаков на базе USB-ключей относятся к классу электронных контактных устройств. В составе УВИП данного типа отсутствуют дорогостоящие аппаратные считыватели. Идентификатор, называемый USB-ключом, подключается к USB-порту непосредственно или с помощью соединительного кабеля.

Конструктивно USB-ключи выпускаются в виде брелоков (см. рис. 5), которые легко размещаются на связке с обычными ключами. Брелоки выпускаются в цветных корпусах и снабжаются световыми индикаторами работы. Каждый идентификатор имеет собственный уникальный серийный номер. Основными компонентами USB-ключей являются встроенные процессор и память. Процессор выполняет функции криптографического преобразования информации и USB-контроллера. Память предназначается для безопасного хранения ключей шифрования, цифровых сертификатов и любой другой важной информации. Поддержка спецификаций PC/SC позволяет без труда переходить от смарт-карт к USB-ключам и встраивать их как в существующие приложения, так и в новые.

Рис. 5. Идентификатор eToken R2

На российском рынке безопасности предлагаются следующие USB-ключи:

- серии iKey 10xx и iKey 20xx (разработка компании Rainbow Technologies, www.rainbow.com);

- eToken R2, eToken Pro (Aladdin Knowledge Systems, www.aks.com);

- ePass1000 и ePass2000 (Feitian Technologies, www.FTsafe.com);

- WebIdentity, CryptoIdentity (Eutron, www.eutron.com).

В табл. 2 представлены некоторые характеристики USB-ключей.

Таблица 2. Характеристики USB-ключей

Достоинства УВИП на базе USB-ключей заключаются в отсутствии аппаратного считывателя, малых размерах и удобстве хранения идентификаторов, а также в простоте подсоединения идентификатора к USB-порту.

К недостаткам можно отнести сравнительно высокую стоимость (на российском рынке цена USB-ключей в зависимости от типа превышает $20) и слабую механическую защищенность брелока.

Биометрические устройства ввода

Биометрические УВИП относятся к классу электронных устройств (см. PC Week/RE, № 7/2003, с. 24). Они могут быть контактными и бесконтактными (дистанционными).

В основе биометрической идентификации и аутентификации лежит считывание и сравнение предъявляемого биометрического признака пользователя с имеющимся эталоном. Такого рода признаки включают в себя отпечатки пальцев, форму и термограмму лица, рисунок сетчатки и радужной оболочки глаза, геометрию руки, узор, образуемый кровеносными сосудами ладони человека, речь и т. д. Высокий уровень защиты определяется тем, что биометрия позволяет идентифицировать человека, а не устройство.

До недавнего времени широкое использование биометрических УВИП в средствах контроля доступа к компьютерам тормозилось их высокой ценой. Успехи в технологиях, теории распознавания и микроэлектронике позволили разработчикам снизить стоимость устройств и тем самым активизировать рынок.

Особенно эта тенденция характерна для устройств дактилоскопического доступа. Отпечаток пальца считается одним из наиболее устойчивых идентификационных признаков (не изменяется со временем, при повреждении кожного покрова идентичный папиллярный узор полностью восстанавливается, при сканировании не вызывает дискомфорта у пользователя). Согласно отчету International Biometric Group (www.ibgweb.com), доля устройств дактилоскопического доступа в 2002 г. составила 52,1% мирового биометрического рынка.

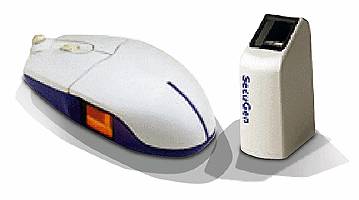

Считыватели (или сканеры) отпечатков пальцев представляют собой подключаемые к одному из портов компьютера отдельные устройства либо они встраиваются в компьютерные мыши (рис. 6), клавиатуры, корпуса мониторов. Наибольшее распространение получили дактилоскопические мыши, ориентировочная цена которых на российском рынке составляет от 75 долл.

Рис. 6. Сканирующее устройство и мышь компании SecuGen

Среди устройств дактилоскопического доступа в России наиболее широко представлены мыши Eyed Mouse и Optical Eyed Mouse компании SecuGen (www.secugen.com), U-Match Mouse фирмы Biolink Technologies International (www.biolinkusa.com), ID Mouse коппорации Siemens AG (www.siemensidmouse) и некоторые другие.

Несмотря на тенденцию снижения цены и заявляемые разработчиками отменные характеристики устройств (для Biolink U-Match Mouse вероятность ложного отказа в доступе составляет 10-2, а вероятность ложного доступа - 10-9), ряд экспертов подвергают сомнению высокую эффективность потребительских биометрических УВИП.

Так, в ноябре 2002 г. в немецком компьютерном журнале c’t (www.heise.de/ct) была опубликована статья, авторам которой с помощью тривиальных способов удалось обмануть 11 биометрических систем известных компаний, использующих в качестве идентификационных признаков отпечатки пальцев, лицо и радужную оболочку глаза.

Как отмечается в публикации, для обмана УВИП на основе емкостных сенсоров, обладающих эффектом “последействия”, достаточно подышать на сенсор или приложить к нему наполненный водой полиэтиленовый пакет. В этом случае восстанавливается отпечаток пальца, оставленный зарегистрированным пользователем. Есть и более эффективный способ, применимый не только к емкостным сенсорам, - взять отпечаток пальца, оставленного пользователем на какой-нибудь поверхности, и скопировать его с помощью графитовой пудры и липкой ленты. Кроме того, искусственный силиконовый палец позволил одурачить шесть дактилоскопических сканеров, система распознавания по чертам лица была обманута путем демонстрации на мониторе ноутбука видеопортрета ранее зарегистрированного пользователя и т. д.

Комбинированные устройства ввода

Эффективность защиты компьютеров от НСД может быть повышена за счет комбинирования различных УВИП. Эта тенденция наглядно просматривается в изделиях ведущих мировых компаний.

Корпорация HID (www.hidcorp.com) разработала карты-идентификаторы, объединяющие в себе различные технологии считывания идентификационных признаков. Например, в устройстве Smart ISOProx II сочетаются Proximity 125 кГц и контактная смарт-карт-технология MIFARE 13,56 МГц, в HID MIFARE Card - контактные и бесконтактные смарт-карт-технологии. В идентификаторе HID Proximity and MIFARE Card собран букет из трех технологий: Proximity 125 кГц, MIFARE 13,56 МГц и контактная смарт-карта.

Альянс Fujitsu Siemens Computers (www.fujitsu-siemens.com) предлагает комбинированное УВИП под названием KBPC-CID. Данное изделие представляет собой объединенные встроенные в клавиатуру компьютера считыватель для смарт-карт и дактилоскопический сканер (рис. 7). Клавиатура подключается к USB-порту защищаемого компьютера.

Рис. 7. Изделие KBPC-CID

В компании Siemens (www.siemens.com) найдено решение, позволяющее хранить в смарт-карте три биометрических идентификационных признака пользователя: отпечаток пальца, черты лица и голос.

Представляется интересным желание объединить USB-ключ с биометрической системой идентификации. Подобное предложение поступило от компании Trekstor, выпустившей изделие ThumbDrive Touch (www.thumbdrive.com). Основными компонентами устройства, выполненного в виде USB-брелока (рис. 8), являются дактилоскопический сканер и энергонезависимая флэш-память емкостью от 32 до 512 Мб. В памяти выделяются открытая и защищенная области. Пользователь получает доступ к защищенной области памяти после проверки отпечатков пальцев. Скорость чтения и записи данных составляет 500 и 250 Кб/с соответственно.

Рис. 8. Изделие ThumbDrive Touch

При выборе того или иного комбинированного УВИП следует не забывать известную пословицу: “Где тонко, там и рвется”, - что в переводе на язык теории систем означает: эффективность системы определяется эффективностью самого слабого звена.

Электронные замки

На электронные замки возлагается выполнение следующих защитных функций:

- идентификация и аутентификация пользователей с помощью УВИП;

- блокировка загрузки операционной системы с внешних съемных носителей;

- контроль целостности программной среды компьютера;

- регистрация действий пользователей и программ.

Конструктивно электронные замки выполняются в виде плат расширения, устанавливаемых в разъемы системных шин PCI или ISA. Свои основные функции электронные замки реализуют до загрузки операционной системы компьютера. Для этого в составе каждого изделия имеется собственная память EEPROM, дополняющая базовую систему ввода-вывода BIOS компьютера. При включении компьютера выполняется копирование содержимого EEPROM замка в так называемую теневую область (Shadow Memory) оперативной памяти компьютера, с которой и ведется дальнейшая работа.

На российском рынке разработкой электронных замков занимается ограниченное число фирм. Ниже рассматриваются наиболее известные сертифицированные изделия отечественных компаний.

Российские разработки

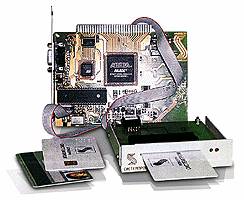

Научно-инженерное предприятие “Информзащита” (www.infosec.ru) выпускает электронные замки “Соболь-PCI” и “Соболь 1.0”. В базовый комплект поставки каждого изделия (рис. 9) входят плата электронного замка, контактное считывающее устройство и два идентификатора iButton, интерфейсные кабели, блокирующие загрузку ОС с внешних носителей, и программное обеспечение. Плата электронного замка “Соболь-PCI” устанавливается в разъем системной шины PCI, а плата “Соболя 1.0” - в разъем ISA. Контактное устройство может подключаться как к внешнему, так и к внутреннему разъемам платы.

Рис. 9. Электронный замок "Соболь-PCI"

На платах электронных замков размещаются микросхемы энергонезависимой памяти, перепрограммируемая логическая матрица, встроенный датчик случайных чисел, реле аппаратной блокировки устройств. При каждом включении компьютера автоматически проверяется работоспособность датчика случайных чисел.

Идентификация пользователя осуществляется с помощью УВИП на базе iButton. Скорость обмена данными между персональным идентификатором и платой замка составляет 16 кбит/с. Для авторизации применяется пароль и персональный идентификатор. В электронном замке поддерживается работа с паролями длиной до 16 символов.

Запрет загрузки ОС с внешних носителей (магнитных, оптических и магнитно-оптических дисков) возможен программным и аппаратным способами путем блокировки доступа к устройствам чтения при запуске компьютера. После успешной загрузки ОС доступ восстанавливается с помощью специальной программы, входящей в состав электронного замка.

Контроль целостности программной среды компьютера заключается в проверке изменения файлов и секторов жесткого диска. Для этого вычисляются некоторые текущие контрольные значения проверяемых объектов и сравниваются с заранее рассчитанными эталонными.

Электронные замки устанавливаются в компьютеры, функционирующие под управлением операционных систем MS-DOS, Windows, UNIX FreeBSD.

Электронный замок “Соболь-PCI” сертифицирован ФАПСИ и Гостехкомиссией при Президенте РФ, изделие “Соболь 1.0” - ФАПСИ России.

Замки “Соболь-PCI” и “Соболь 1.0” в комплекте с двумя идентификаторами iButton DS1992, внешним считывателем Touch Probe, двумя интерфейсными кабелями для аппаратной блокировки внешних носителей стоят соответственно 230 и 190 долл.

Особое конструкторское бюро систем автоматизированного проектирования (www.okbsapr.ru) и фирма “ИнфоКрипт” совместно разработали программно-аппаратный комплекс средств защиты информации от НСД “Аккорд-АМДЗ”, который реализуется на базе аппаратных модулей доверенной загрузки - контроллеров “Аккорд-5” (для компьютеров с системной шиной стандарта PCI), “Аккорд-4.5” (для стандарта ISA) и их модификаций.

Термином “доверенная загрузка” разработчики замка определяют случай, когда операционная система загружается только после идентификации и аутентификации пользователя, а также проверки целостности технических и программных средств компьютера. Контроллеры “Аккорд-5” (рис. 10) и “Аккорд 4.5” обеспечивают режим доверенной загрузки для операционных систем MS-DOS, Windows, OS/2, UNIX FreeBSD.

Рис. 10. Контроллер "Аккорд 5"

Резидентное ПО замков (средства администрирования, идентификации и аутентификации, поддержки контроля целостности, журнал регистрации) размещается в энергонезависимой памяти контроллеров. Электронные замки комплектуются неконтролируемыми аппаратными датчиками случайных чисел.

Для идентификации пользователя применяется УВИП на базе iButton. Аутентификация осуществляется по паролю, вводимому пользователем с клавиатуры. В электронном замке поддерживается работа с паролями длиной до 12 символов.

Помимо традиционного контроля целостности программной среды электронные замки “Аккорд-АМДЗ” обеспечивают проверку целостности технических средств защищаемого компьютера, что немаловажно при отсутствии контроля над физической целостностью корпуса компьютера.

Контроллеры могут функционировать вместе со специальным программным обеспечением, реализующим алгоритмы разграничения доступа пользователей и размещаемым на жестком диске.

Электронные замки “Аккорд-АМДЗ” на базе контроллеров “Аккорд-5” и “Аккорд-4.5” сертифицированы ФАПСИ России и Гостехкомиссией при Президенте РФ.

Цена этих контроллеров в комплекте с двумя идентификаторами iButton DS1992, внешним считывателем с фиксатором DS-13, двумя устройствами блокировки физических каналов составляет 309 и 247 долл. соответственно.

Концерн “Системпром” (www.vivos.ru) выпускает аппаратно-программные средства криптографической защиты информации М-502 и “Щит” (рис. 11), относящиеся к электронным замкам класса КЭЗ-1.99 в соответствии с требованиями ФАПСИ. Различаются они тем, что М-502 можно использовать при обработке данных, составляющих государственную тайну, а “Щит” - при обработке данных, не составляющих государственной тайны.

Рис. 11. Электронный замок "Щит"

Оба изделия обладают стандартным набором функций электронных замков (идентификация и аутентификация, запрет загрузки операционной системы с внешних устройств, контроль целостности файлов и загрузочных секторов жесткого диска, регистрация событий, связанных с безопасностью). Платы замков устанавливаются в разъем системной шины ISA.

Идентификация осуществляется с помощью электронной карты М64 с открытой памятью на 64 кбит, аутентификация - посредством ввода пароля с клавиатуры компьютера.

Электронные замки М-502 и “Щит” сертифицированы ФАПСИ. Их цена составляет $250.

Фирма “Анкад” (www.ancud.ru) известна своими аппаратными шифраторами серии “Криптон”, выпускаемыми в виде плат расширения системных шин PCI или ISA. Желая защитить компьютеры от НСД, разработчики создали устройства, позволяющие дополнительно реализовать часть функций электронных замков: идентификацию и аутентификацию пользователей, контроль целостности программной среды компьютера. Эти изделия (“Криптон-замок”, “Криптон-4К/16 замок” - для разъема ISA; “Криптон-4/PCI”, “Криптон-8/PCI” - для разъема PCI) получили общее название - устройства криптографической защиты данных и ограничения доступа к компьютеру.

Идентификация пользователей осуществляется с помощью электронных карт с открытой либо защищенной памятью, смарт-карт, идентификаторов iButton DS1993 и DS1994. Для чтения содержимого карт используются считыватель SR-210 или адаптер SA-101i, которые устанавливаются в свободный 3,5”-слот.

Контроль целостности ОС и системных областей памяти, а также другого программного обеспечения, размещенного на жестком диске, производится согласно списку, хранящемуся в памяти замка. Список контролируемых файлов хранится вместе с контрольными суммами или хэш-значениями, рассчитанными для каждого файла по алгоритму ГОСТ Р 34.11-94. Если хэш-значение хотя бы одного из файлов списка не совпадает с эталонным, это расценивается как нарушение целостности операционной системы и загрузка компьютера блокируется.

Устройства фирмы “Анкад” работают под управлением операционных систем MS-DOS, Windows 9x NT 4.0. Все события, связанные с их эксплуатацией, фиксируются в журнале регистрации.

Изделие “Криптон-замок” (и его модификация “Криптон-4К/16 замок”) сертифицировано Гостехкомиссией при Президенте РФ.

В комплект поставки устройств криптографической защиты данных и ограничения доступа к компьютеру входят плата, установочная дискета и две дискеты с драйверами и библиотеками функций для операционных систем Windows 9x/NT 4.0. Цена комплекта “Криптон-замок” составляет $149, “Криптон-4/ PCI” - $390, “Криптон-8/PCI” - $799. Устройства ввода идентификационных признаков и соответствующее программное обеспечение в комплект поставки не входят и приобретаются отдельно.

Заключение

Любой здравомыслящий хозяин старается защитить свое жилище от проникновения грабителей. С этой целью, в частности, на входную дверь устанавливается комплект прочных замков. Так неужели компьютеры, содержащие важную и ценную информацию, не нуждаются в надежной защите от возможных нападений недобросовестных сотрудников? Ответ очевиден: нуждаются. И здесь неплохую службу могут сослужить аппаратно-программные средства контроля доступа к компьютерам.

С автором можно связаться по адресу: vnshramko@infosec.ru.